隔空植入

前置知识

Windows是如何判断文件类型的?

是后缀名吗?

实质上,Windows并不是通过文件的后缀名来判断文件类型的,因为当我们删除了文件的后缀名时,只要能选择合适的软件,一样能正常打开文件。

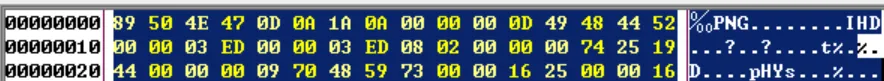

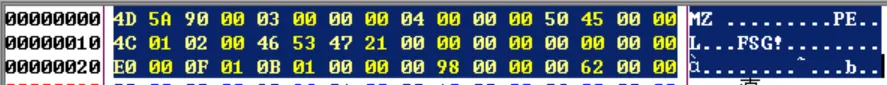

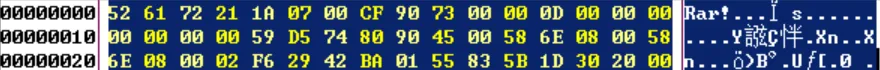

Windows是通过文件头来判断文件类型的,当我们使用 HxD 或 c32 等16进制查看器打开文件时可以发现,其编码的开头总是会带上一些特征性的字符,例如:

这是一个png文件,可以看到很明显的PNG标识

这是一个exe文件,可以看到MZ、PE的标识

这是一个rar文件,也是很明显的Rar标识

这说明后缀名的变化并不影响文件实质作用,他只会影响文用户打开文件的方式。

换句话说,当一个exe文件的后缀名被改为txt时,Windows会把它 当作 txt文件打开。

这里拓展一个CMD命令:

|

|

这样就可以把文件A.jpg和文件B.zip的二进制内容合并了,当我们要把它当作图片打开时就取后缀名.jpg当我们要把它当作压缩包打开时就取后缀名.zip这就是有名的 图种 ,其原理正是运用了Windows读取到一种文件头就会判断接下来的内容是什么类型,而合并后的文件具有两个文件头,因此其作为图片或压缩包互不干扰。

知识运用

txt伪装木马

知道了上面的知识,我们是否可以生成一个后缀名为.txt但实质为.msi类型的木马呢?让我们试一试。

打开Kali攻击机:

|

|

接下来我们把它放到我们上一节学习到web目录中进行隔空植入

所以现在我们只需要在目标机器上执行这一句话就可以了

|

|

dll类型木马

|

|

被控端执行:

|

|

pstools

当你曾经通过木马入侵了一个主机并获取了管理员或其他某个账户的密码后,某天木马突然失效,你将如何重新侵入之前的主机呢?

使用微软官方的系统插件pstools

准备工作

- 目标主机的防火墙最好关闭

- 创建/获得对方计算机的用户名和密码

如何操作

找到并解压win10攻击机的C:\tools\alltools\远程连接\PSTools.zip

在解压后的目录启动CMD

|

|

可以看到直接连接上了对方电脑的cmd(话说有点像ssh)

还可以让对方运行我们电脑里的exe文件

|

|

如果要对方运行它电脑里的exe

|

|

还可以尝试提权(以system权限运行程序)

|

|

特殊情况

如果我们入侵的主机有下面的情况要怎么办:

- 当前电脑硬盘不能用(无盘工作站)

- 自己权限不高

在目标上运行你C盘里的文件

|

|