信息搜集都是挖漏洞的前置工作,信息搜集越充分对后续挖漏洞越有利

subfinder搜集子域名

查找一些简单命令写法

subfinder.exe -h

查找某个网站的所有子域名

subfinder.exe -d nba.com(查找nba.com网站所有子域名)——但是此方法容易被发现

用代理查找某个网站的子域名

subfinder.exe -d nba.com -proxy http://xx.x.x.x:8080

筛选查找,subfinder.exe -dL list.txt -f exclude.txt -m match.txt -o output.txt

创建文件list.txt:存放所有你找到的网站

创建文件exclude.txt:存放不需要查找域名的网站

创建match.txt: 用来指定一个包含关键词 / 正则表达式的文件

创建output.txt:结果输出到最后的文件夹里面

需要判断哪些域名是活的(可以访问)

将httpx里面的httpx.exe拖进subfinder文件夹

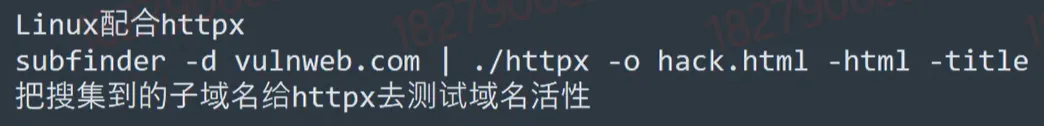

httpx和subfinder一起配合工作

subfinder -d nba.com | ./httpx -o hack.html -html -title

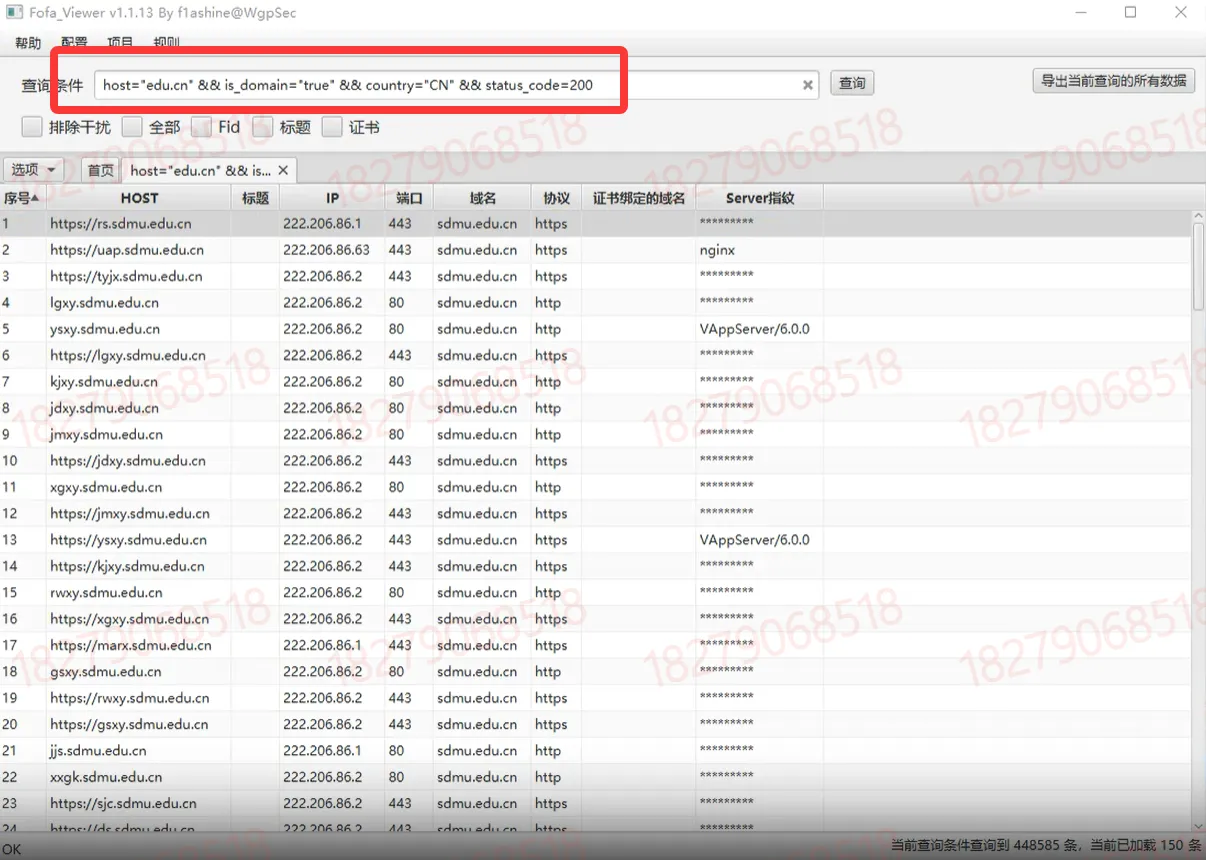

fofa

再导出查询的所有数据

后续可以用httpx检查活性

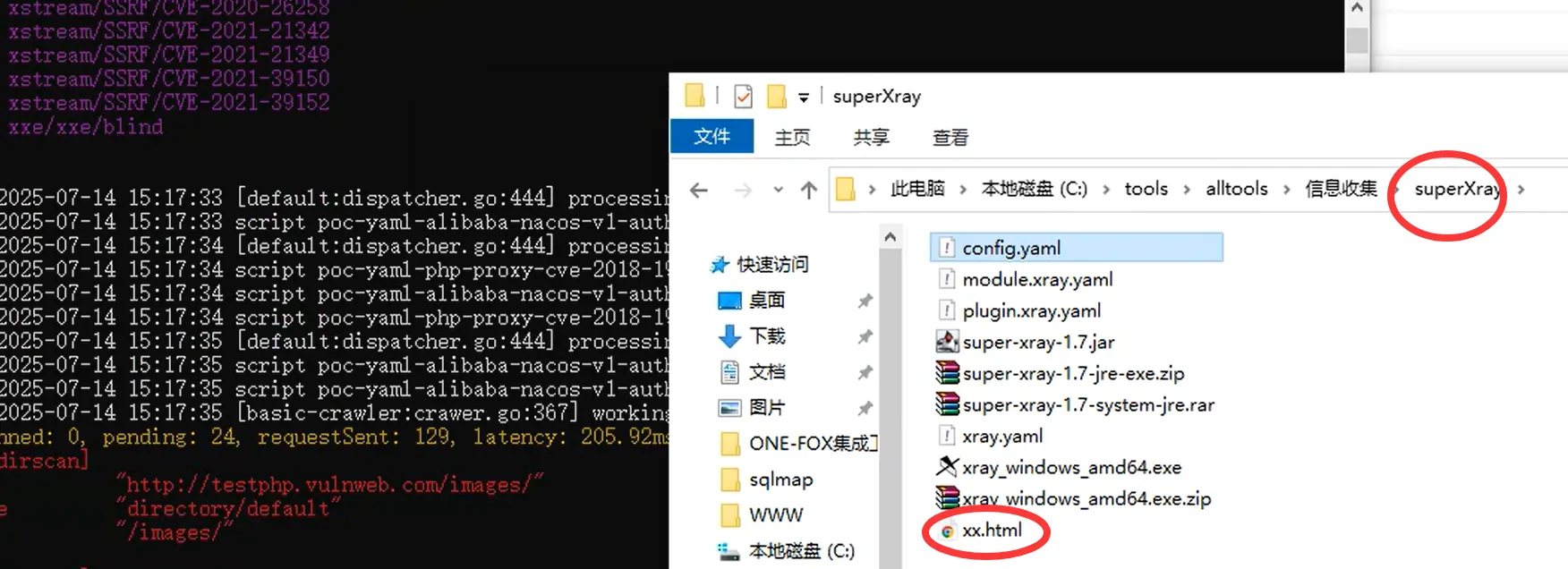

工具xray_windows_amd64.exe

http://testphp.vulnweb.com 充满漏洞的网站,扫描这个网站

基本用法1:

|

|

会将最后扫出来的结果放在xx.html(相当于渗透测试报告)

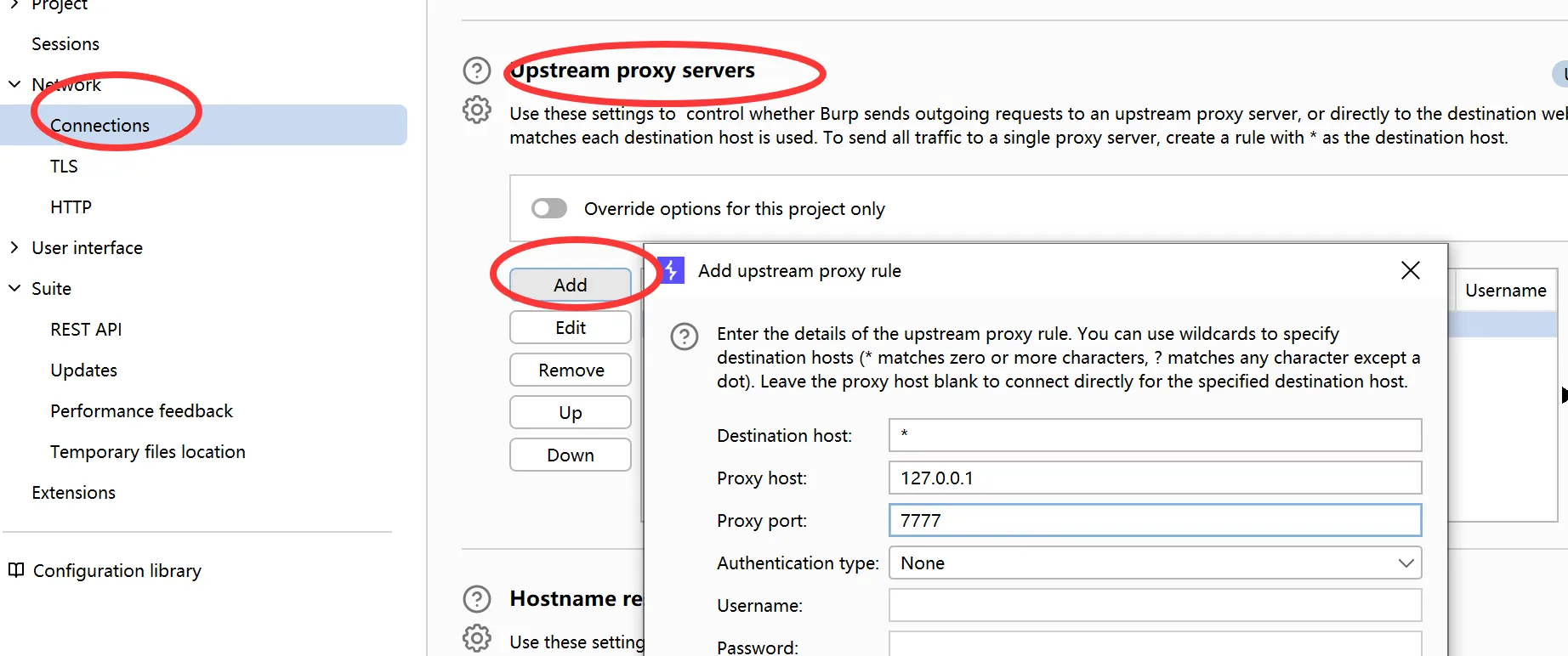

基本用法2:burp和xray的联动

在xray目录底下打开cmd输入命令:

|

|

打开burpsuite添加监听端口:proxy settings–network–connections–add

如果以后不用就把勾去掉

设置完burp后在打开一个网站

在监听端口就能检测到网站的一些信息,然后你可以正常上网浏览此网站,xray会检测到一些网站可能存在的漏洞

|

|

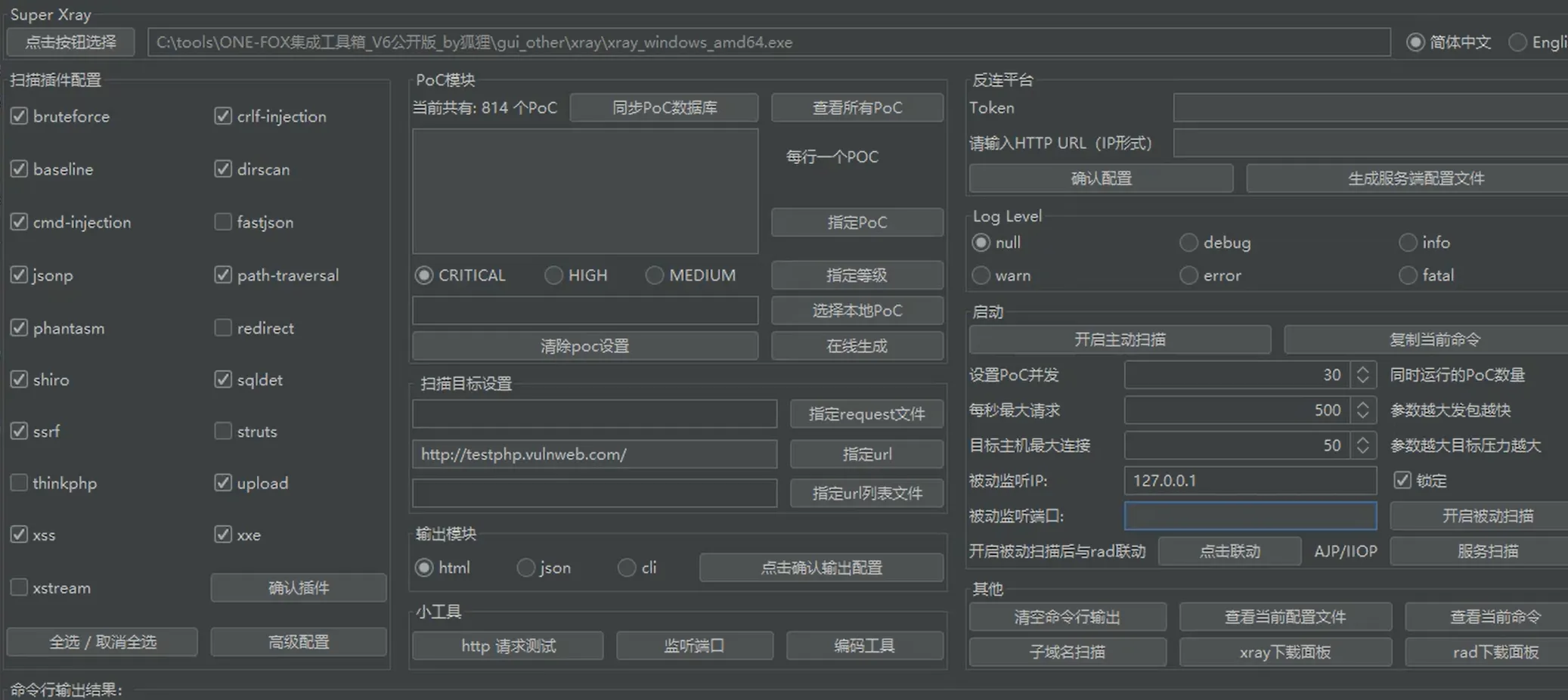

xray图形化界面的使用(不用记命令的方法)

在一键日卫星打开xray

点击按钮选择,配置好

如果要配合burp使用就选择被动监听端口,因为是流量传递给burp,burp再传递给你,你才可以扫描

配置好后点击开始扫描就可以自动开始,结束会将结果以.html输出

nuclei

利用yaml文件扫描漏洞的程序

准备工作

nuclei.exe -update-templates

单个目标

nuclei.exe -target 192.168.119.129:9000

(vulfocus)

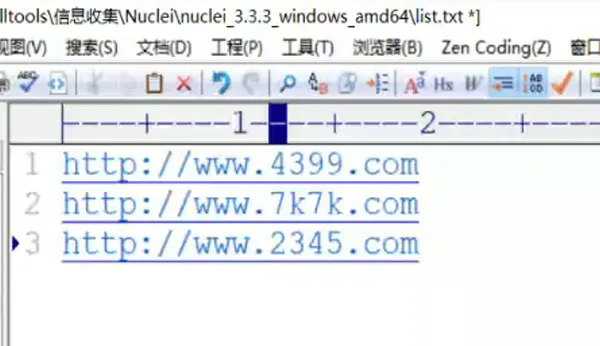

多个目标(批量)

nuclei.exe -l list.txt

创建list.txt在里面写你需要扫描的网站

nuclei.exe -target 192.168.119.129 :9000 -t ./minio/minio.yaml

指定poc扫描

nuclei.exe -target 192.168.149.130:9000 -t ./minio/

指定批量poc扫描

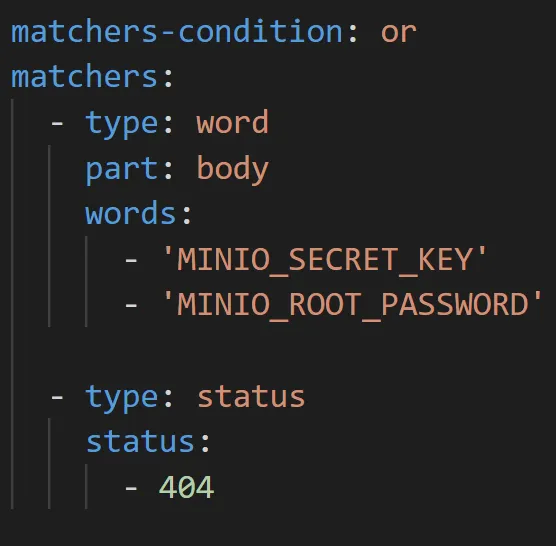

matchers回包信息

shiro

shiro

type:word

part:header

words:remember me???

nuclei-poc开发

-

开发环境:

Vscode+Yaml插件 https://code.visualstudio.com/ -

开发文档参考资料:

https://docs.nuclei.sh/template-guide/introduction

https://blog.csdn.net/qq_41315957/article/details/126594572

https://blog.csdn.net/qq_41315957/article/details/126594670

Poc开发-Yaml语法&匹配提取 YAML是一种数据序列化语言,它的基本语法规则注意如下:

- 大小写敏感 -使用缩进表示层级关系 -缩进时不允许使用Tab键,只允许使用空格。

- 缩进的空格数目不重要,只要相同层级的元素左侧对齐即可

Yaml Poc模版:

- 编号 id

- 信息 info

- 请求 http file tcp等

- 匹配 matchers Interactsh

- 提取 extractors

开发流程:

- poc模版套用修改

- poc创建独立编号

- poc填入详细信息

- poc提交协议流程编写

- poc结果匹配模式判断

- poc结果提取模式判断

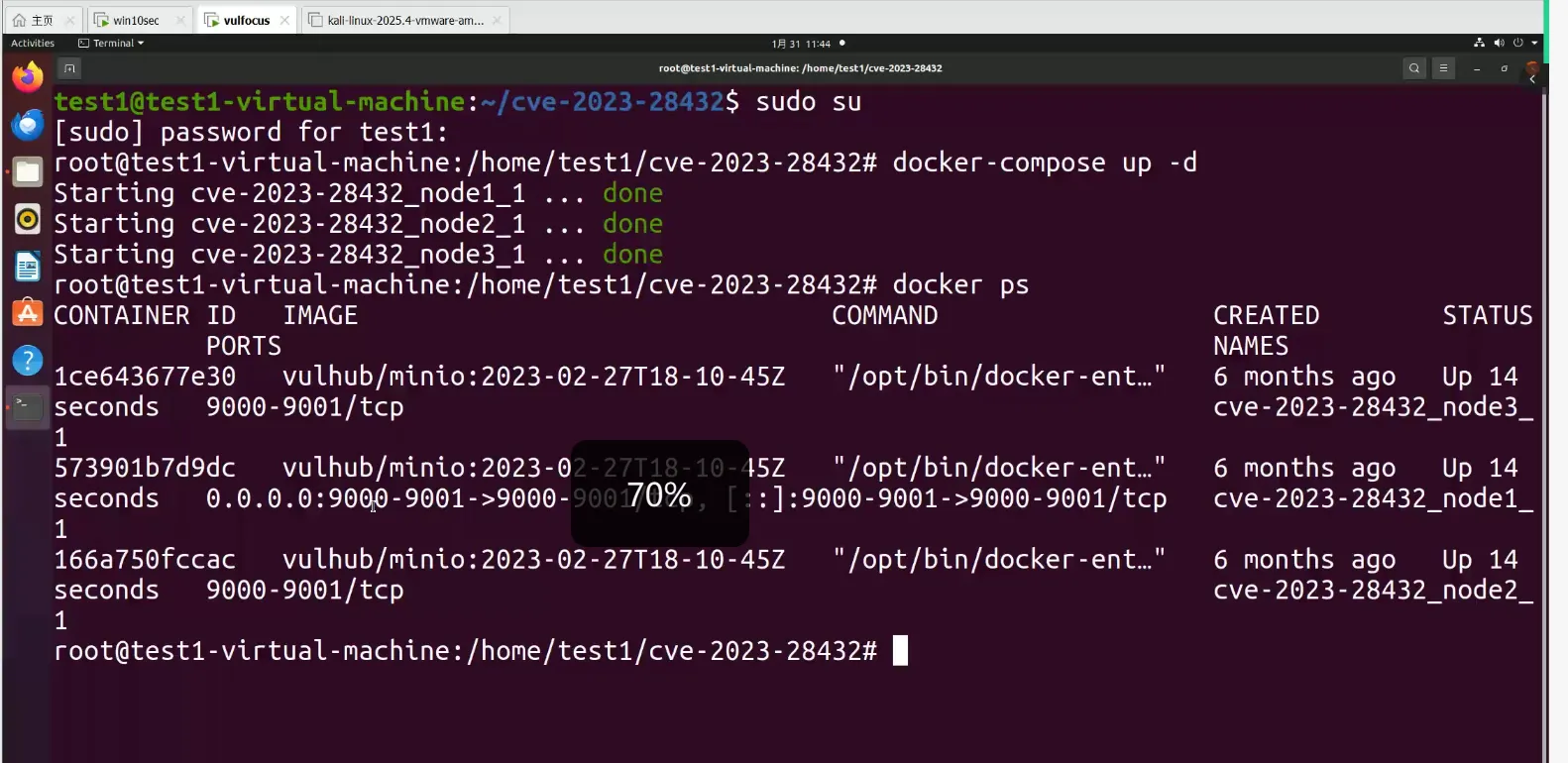

案例1:CVE-2023-28432 (匹配结果)

https://github.com/vulhub/vulhub/blob/master/minio/CVE-2023-28432/README.zh-cn.md

使用docker-compose开启docker

浏览器打开http://192.168.87.146:9001/可以访问 但是目标的api是在9000端口

afrog

自带poc很少所以扫描出来很少

|

|

fiora

为poc框架nuclei提供了图形界面,实现快速搜索、一键运行等功能

CNVD-2017-02833 fastjson 1.2.47

burp安装fiora插件 在history中,对该流量右键 send url to fiora 搜索fastjson 1.2.47,找到该条后右键run this poc

nuclei -t C:\Users\Administrator\nuclei-templates\http\vulnerabilities\fastjson\fastjson-1-2-47-rce.yaml -u http://192.168.213.129:55646/ -proxy http://127.0.0.1:8080

注意:nuclei.exe复制到burp文件夹下

资产搜集

优先攻子域名

Ehole

Ehole_v0.0.1.exe finger -l 123.txt -json export.json

rad

rad -t http://4399.com

rad_windows_amd64.exe -t http://4399.com -text 321.txt

-t|--target|-u|--url 指定目标网址

--text 以text形式输出

--full 导出完整请求

--http-proxy 添加代理

--wait-login 网站中存在登陆时使用

与xray联动

rad_windows_amd64.exe -t http://vulnweb.com --http-proxy 127.0.0.1:7777

xray_windows_amd64.exe webscan --listen 127.0.0.1:7777 --html-output 234.html

vulmap

python vulmap.py -u http://testphp.vulnweb.com

python -m pip install -r requirements.txt

dddd

dddd64.exe -t 192.168.213.0/24 扫ip扫端口

dddd64.exe -t http://192.168.213.129:43512/ 攻击网站

ghauri

|

|