认识常见编码

ASCII

ASCII 也叫美国信息交换标准代码,是一组通用的计算机内记录字符的编码。

详见自行搜索ASCII表

例题:ASCII

flag{hello_world!}

进制转换

找不到例题了😭

URL

顾名思义,就是URL编码

可用下面的脚本解决

|

|

例题:URL

flag{url_url_urlencode}

文本隐写

docx

常见的隐写方式有字体颜色,隐藏文字,压缩软件打开等

例题:docx

第一个flag需要到设置中打开显示隐藏文字,第二个要把docx用压缩软件打开

flag{embrace_the_learning_and_fun_think_creatively_solve_cleverly}

- pdf转word

例题:山的那边是什么

用在线网站转换之后在Word中编辑,把图片移开即可

flag{security_through_obscurity}

- 电子文档隐写

例题:pdfenc

使用wbstego4open,选择decode模式,选择待解密文件,密码填入pdf的内容nihaohaha解密即可

flag{easy_pdf_enc}

零宽隐写

零宽隐写是一种利用零宽度字符在文本中隐藏信息的技术,这些字符在视觉上不可见,但可以存储和传递隐秘信息。

零宽隐写通常表现为一段文本看上去其中有乱码,但是选中后乱码又消失,可借助相关网站解密。

https://330k.github.io/misc_tools/unicode_steganography.html

例题:zero

Ctrl+A全选放到网站的Steganography Text板块,点击decode即可

flag{think_creatively_solve_cleverly}

压缩包隐写

伪加密

例题:熟悉的配方

010 editer查看发现压缩包痕迹,直接解压发现有密码,怀疑是伪加密

使用ZipCracker.py即可

|

|

flag{think_twice_code_once_debug_cleverly}

密码爆破

例题:sixnum

依题意密码为6位纯数字,这里使用Advanced Archive Password Recovery软件,设置好类型为数字,长度为6,秒出密码为202511

flag{teamwork_and_persistence_win}

掩码攻击

例题:小明的弱口令

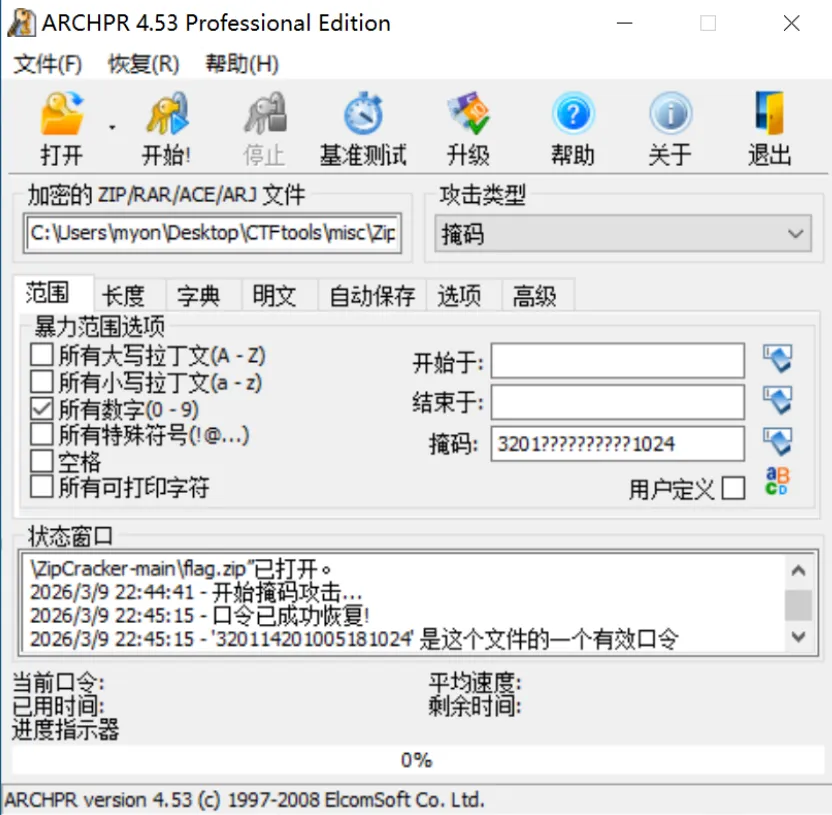

依题意,密码是身份证号,前四位3201,后四位1024,使用Advanced Archive Password Recovery,根据规律设置掩码3201??????????1024:

跑一会可得密码320114201005181024:

解压后发现txt内可见字符与下面的统计字符数不符,认为是零宽隐写,使用上面的网站破解:

flag{discover_hidden_secrets_in_every_file}

图片隐写

编码末附加

例题:misc1

010 editer打开,base64解密即可

flag{explore_discover_and_master_new_skills}

分离文件

略

EXIF(元数据) 隐写

例题:EXIF

右键,属性,在详细信息中可看到

flag{practice_daily_improve_consistently}

高宽隐写

例题:ezjpg

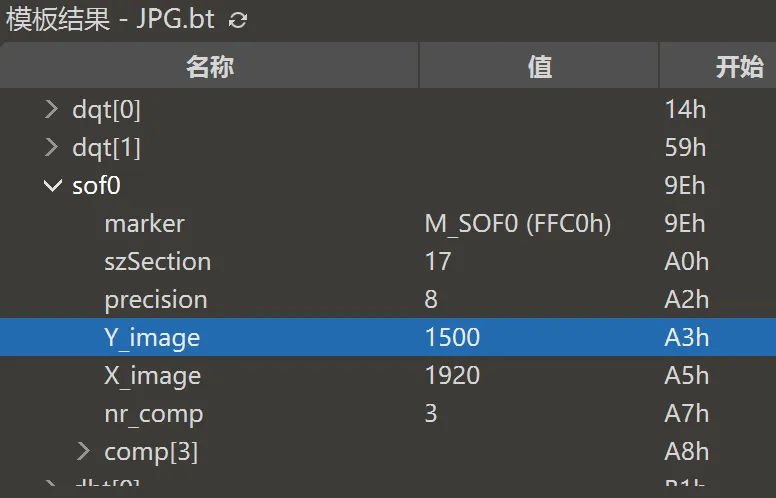

010 editer打开,如果安装了模板后可以在sof0栏目下看到图片的长宽,适当修改高度即可

flag{observe_analyze_and_act_fast}

LSB 隐写

例题:LSB

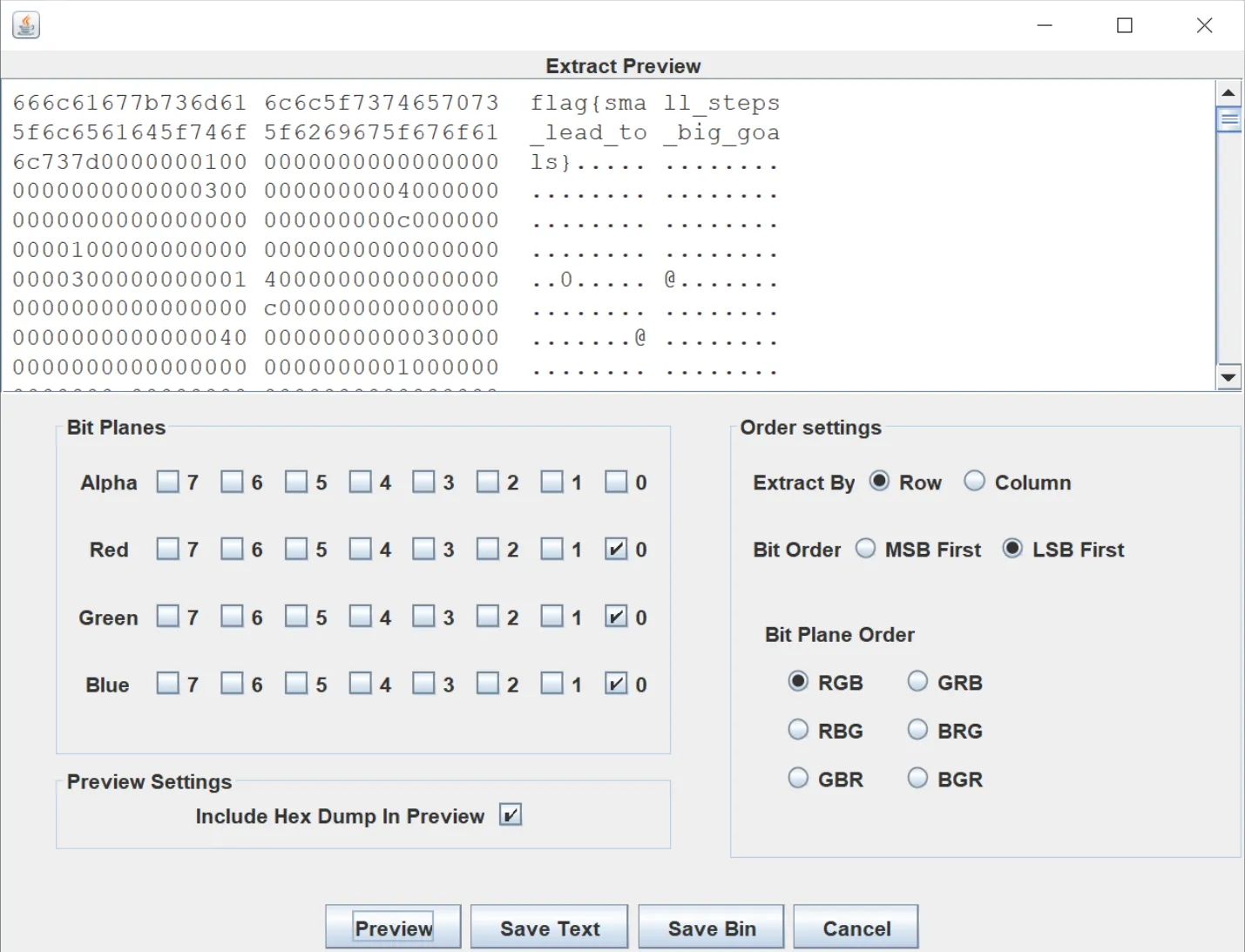

使用StegSolve打开,选择Analyse-DataExtract,按如下图勾选,点击Preview即可在开头看到flag

flag{small_steps_lead_to_big_goals}

GIF 拆分成帧

例题:金三胖

建议使用在线网站

难绷hello里的l实际上是1

flag{he11ohongke}

音频隐写

SSTV

之前有提,所以略

频谱图

Audition或Audacity打开,肉眼可见

例题:叽里咕噜说了啥

flag{e5353bb7b57578bd4da1c898a8e2d767}

摩斯电码

例题:nyancat

看图谱手敲太累了,所以我选择分离出左声道然后用摩尔斯电码音频解码器 – Morse Code Magic自动解码

flag{5BC925649CB0188F52E617D70929191C}

流量分析

例题:pcapng

Ctrl+F直接搜flag,大概第二个结果就是

flag{da73d88936010da1eeeb36e945ec4b97}

补充,打包好的流量分析工具CTF-NetA:https://pan.baidu.com/s/1YP-dRWxAyFpHiOP7PtaEIQ?pwd=iich